¶ Vidéo explicative

¶ Nom de domaine

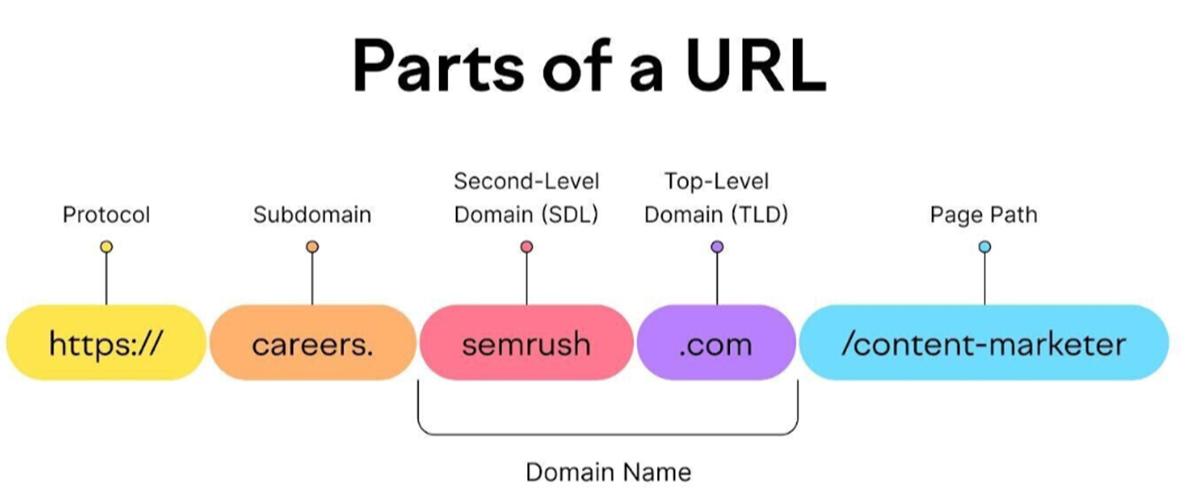

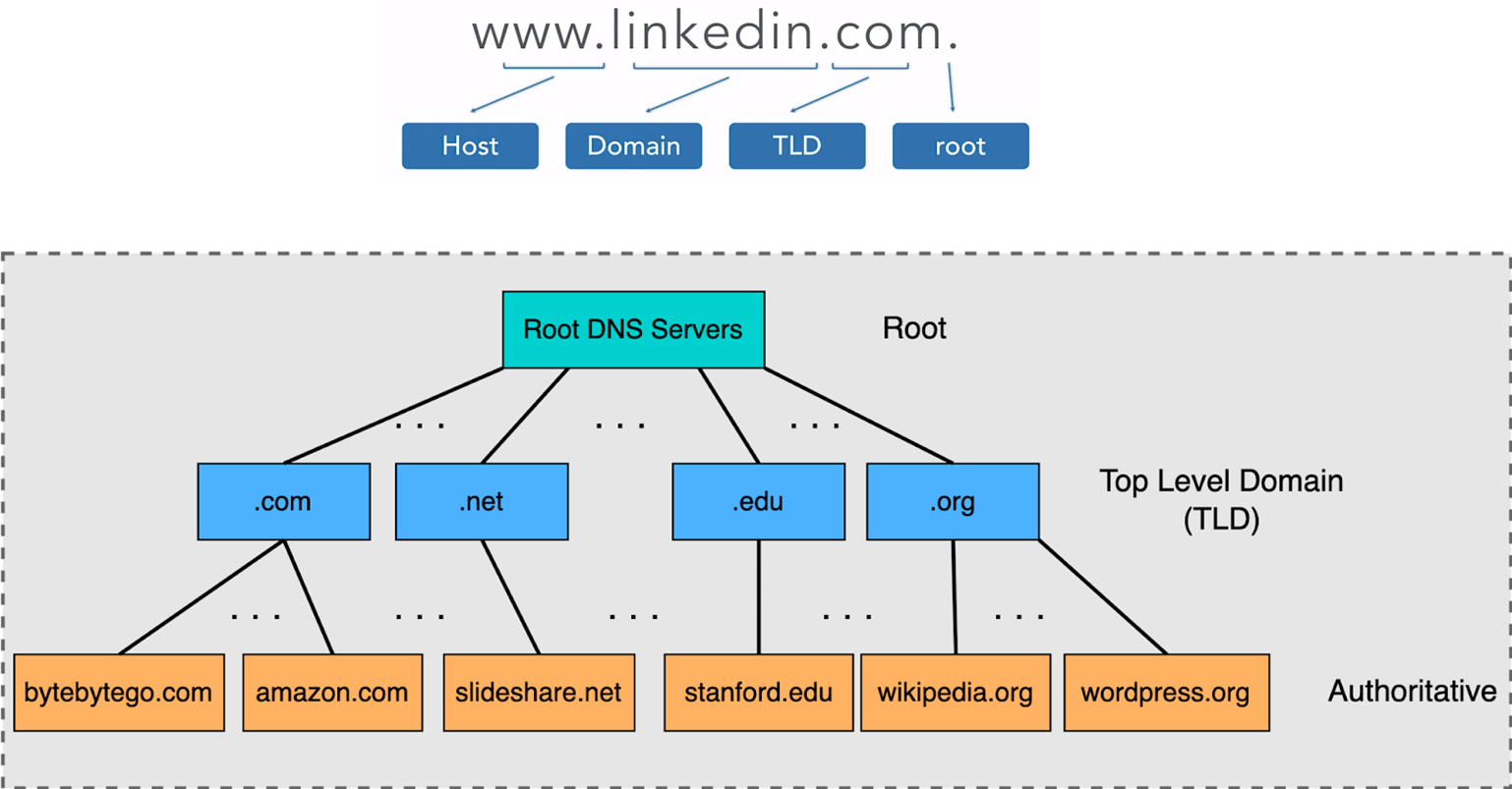

Un nom de domaine est une adresse Internet qui est utilisée pour accéder à des sites web. Il est composé de plusieurs parties, généralement séparées par des points. Par exemple, dans le nom de domaine www.exemple.com :

Les noms de domaine permettent de remplacer les adresses IP numériques complexes par des noms faciles à retenir, rendant ainsi la navigation sur Internet plus conviviale.

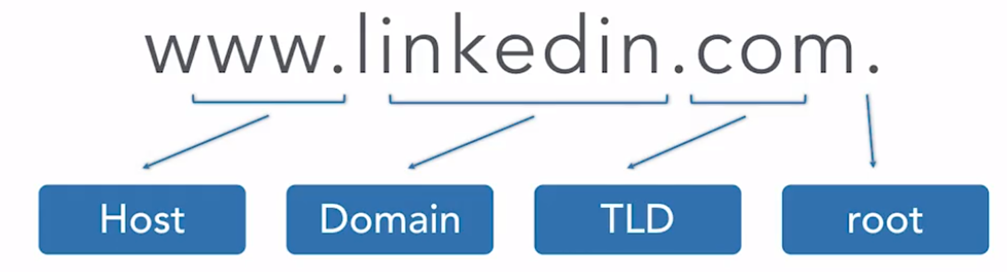

¶ FQDN

Le FQDN (Fully Qualified Domain Name) est un nom de domaine complet qui spécifie l'emplacement exact d'un ordinateur ou d'une ressource sur Internet ou sur un réseau privé. Il inclut le nom d'hôte ainsi que la hiérarchie des domaines, du domaine de niveau supérieur (TLD) au domaine de second niveau, et ainsi de suite, jusqu'au nom d'hôte spécifique. Voici les composants d'un FQDN :

Nom d'hôte : C'est le nom de l'ordinateur ou de la ressource dans le réseau. Par exemple, www dans www.exemple.com.

Domaine : C'est le nom du domaine sous lequel se trouve le nom d'hôte. Dans www.exemple.com, exemple est le domaine de second niveau et com est le domaine de niveau supérieur (TLD).

Point (.) : Les différents niveaux du FQDN sont séparés par des points. Le point à la fin du FQDN est souvent omis dans l'usage courant, mais il est implicite et représente la racine du système DNS.

Exemple de FQDN : serveur.mail.exemple.com.

¶ DNS

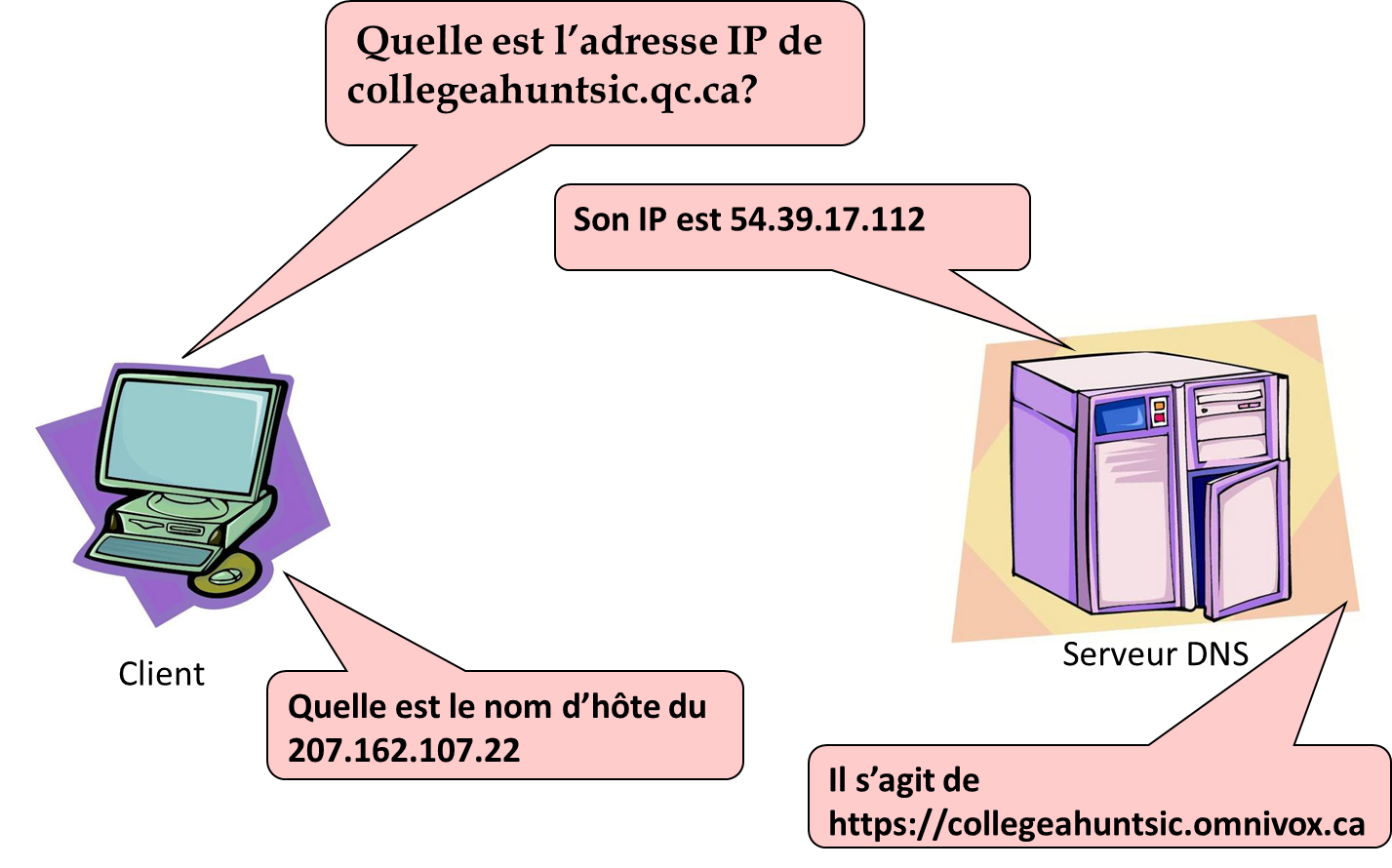

Le DNS (Domain Name System) est un système qui permet de traduire des noms de domaine lisibles, comme www.exemple.com, en adresses IP numériques, comme 192.0.2.1, utilisées par les ordinateurs pour se connecter entre eux sur Internet.

Le DNS fonctionne comme un annuaire téléphonique pour Internet, en permettant aux utilisateurs de saisir des noms de domaine faciles à retenir dans leur navigateur plutôt que de devoir entrer des adresses IP complexes.

Un serveur DNS est un bottin qui fait la résolution de noms de domaine en adresses IP

Il existe plusieurs types de serveurs DNS

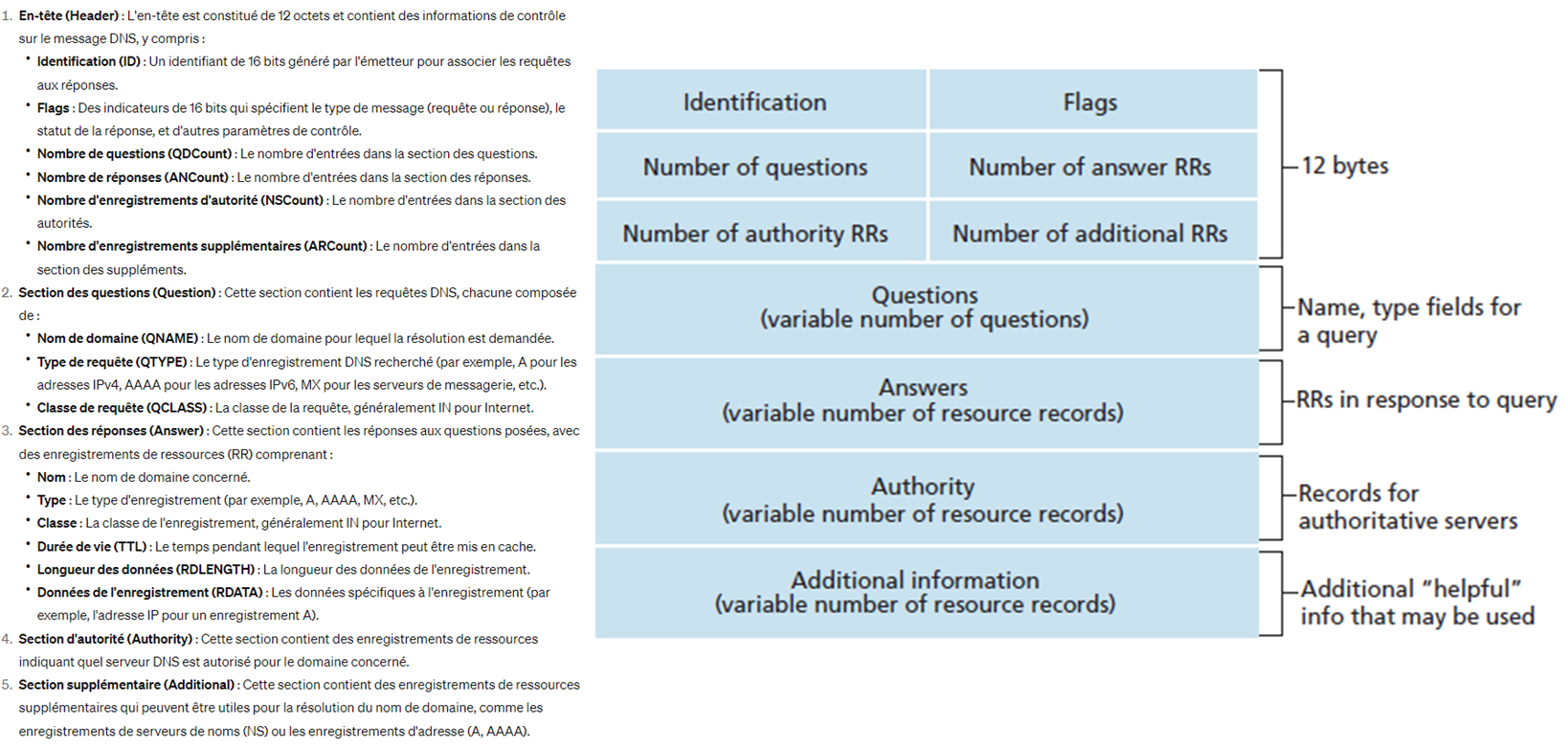

¶ Message DNS

¶ Types de serveur DNS

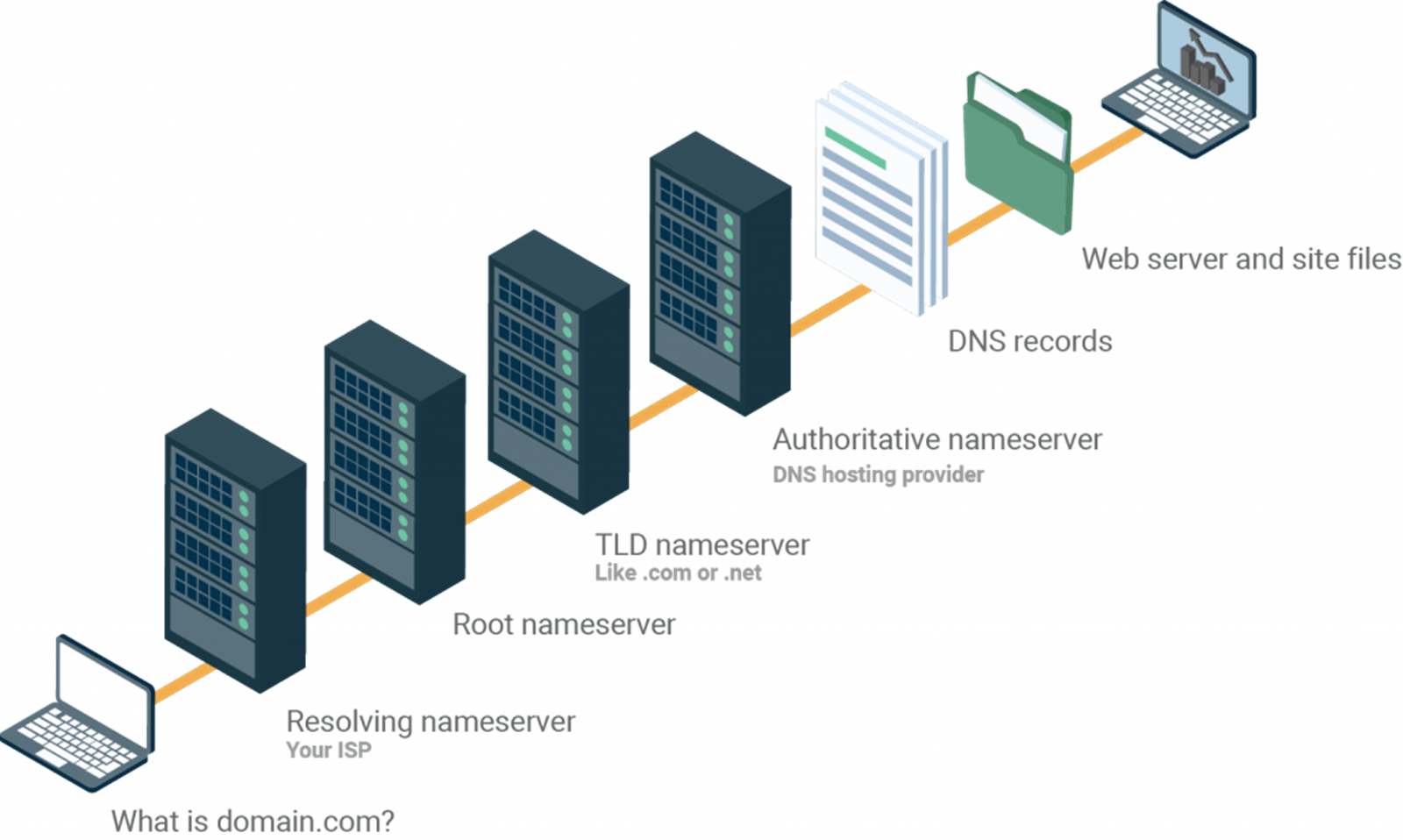

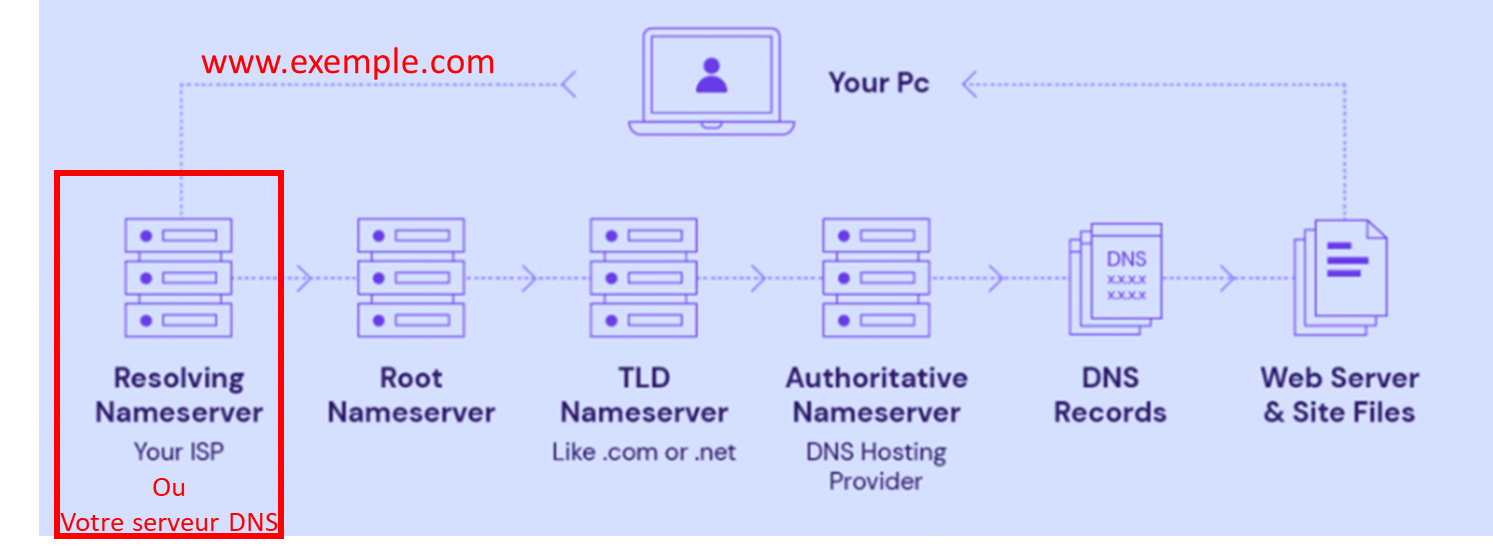

Les serveurs DNS (Domain Name System) sont classés en différents types selon leur fonction dans le processus de résolution des noms de domaine :

- Serveurs DNS Racine (Root DNS Servers) : Ce sont les serveurs au sommet de la hiérarchie DNS. Ils contiennent des informations sur les serveurs de noms de domaine de premier niveau (TLD) et répondent aux requêtes en indiquant vers quel serveur TLD diriger la demande de résolution.

- Serveurs DNS de TLD (Top-Level Domain DNS Servers) : Ces serveurs gèrent les domaines de premier niveau, comme .com, .net, .org, ou les ccTLDs comme .fr, .uk, .jp. Ils fournissent des informations sur les serveurs de noms autoritaires pour les domaines de second niveau situés sous leur TLD respectif.

- Serveurs DNS Autoritaires (Authoritative DNS Servers) : Les serveurs autoritaires contiennent des informations spécifiques sur un domaine donné, y compris les enregistrements DNS tels que les adresses IP (A et AAAA), les serveurs de messagerie (MX), les alias (CNAME), etc. Ils fournissent des réponses définitives aux requêtes concernant les domaines dont ils ont la charge.

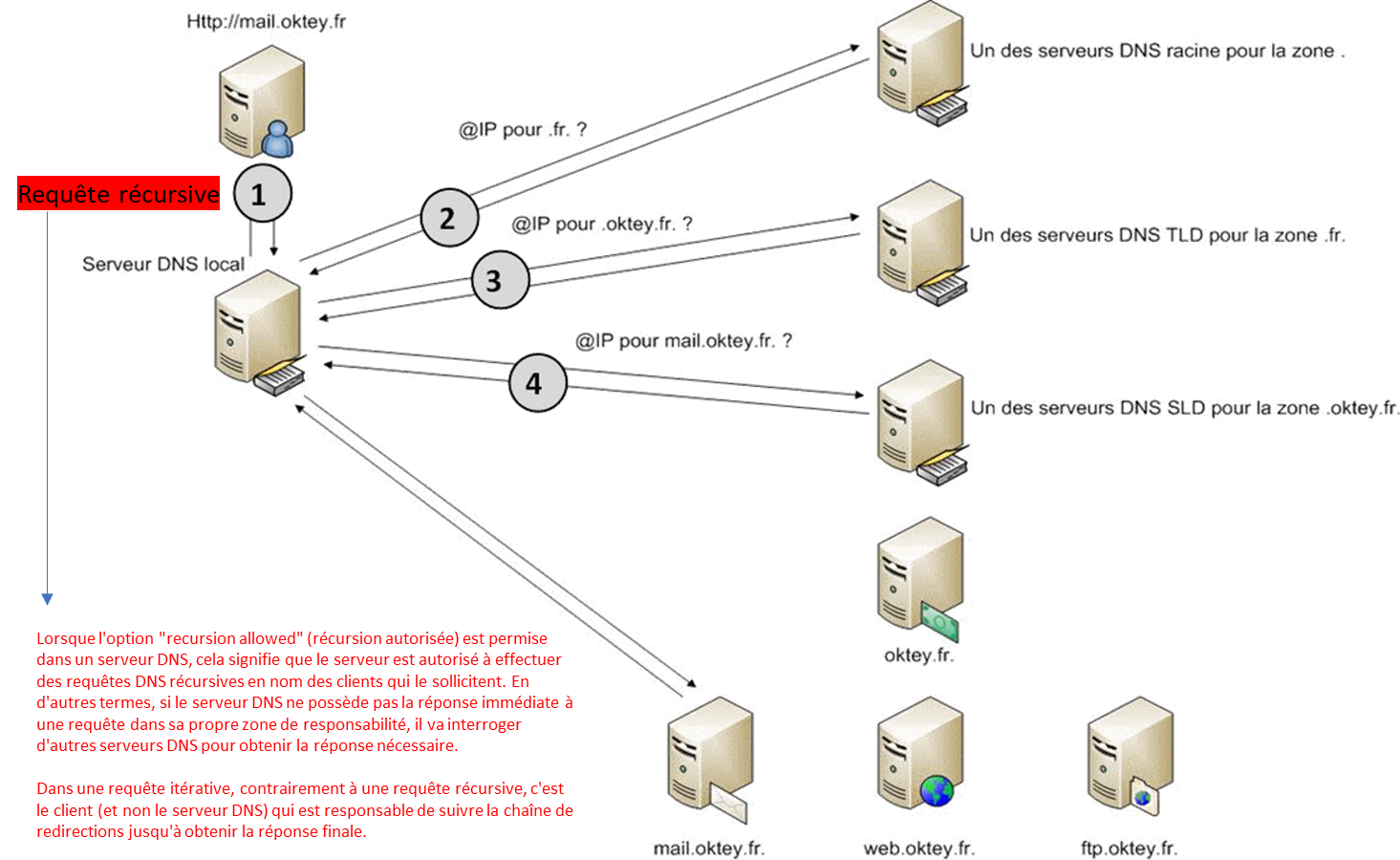

- Serveurs DNS Récursifs (Recursive DNS Servers) : Ces serveurs agissent comme des intermédiaires entre les clients (par exemple, les navigateurs web) et les serveurs autoritaires. Lorsqu'un client demande la résolution d'un nom de domaine, le serveur récursif effectue une série de requêtes à travers la hiérarchie DNS pour obtenir l'adresse IP correspondante. Il met également en cache les réponses pour accélérer les résolutions futures.

- Serveurs DNS Caching (Caching DNS Servers) : Bien que similaires aux serveurs récursifs, leur rôle principal est de stocker (mettre en cache) les réponses aux requêtes DNS pendant une durée déterminée (TTL). Cela permet de réduire la charge sur les autres serveurs DNS et d'accélérer les requêtes répétées pour le même domaine.

- Serveurs DNS Forwarders (DNS Forwarders) : Les serveurs forwarders retransmettent les requêtes DNS à d'autres serveurs (généralement des serveurs récursifs ou des serveurs de niveau supérieur) pour la résolution, au lieu de résoudre eux-mêmes les requêtes. Ils sont souvent utilisés pour centraliser ou optimiser les demandes de résolution DNS au sein d'un réseau.

Lorsque vous installez un serveur DNS dans un environnement professionnel, il peut fonctionner principalement comme un serveur DNS récursif, mais il peut également avoir des fonctions autoritaires pour les domaines internes de l'entreprise.

Serveur DNS Récursif/cache :

Dans la plupart des cas, le serveur DNS installé dans un bureau agit comme un serveur récursif. Il reçoit les requêtes des ordinateurs et appareils du réseau local et effectue la résolution de noms en interrogeant d'autres serveurs DNS dans la hiérarchie jusqu'à obtenir la réponse définitive. Il met également en cache les réponses pour accélérer les requêtes futures. Ce type de serveur facilite l'accès à Internet pour les utilisateurs du réseau.

Serveur DNS Autoritaire :

Si l'entreprise possède des services internes ou des applications hébergées sur le réseau local, le serveur DNS peut également agir comme un serveur autoritaire pour les domaines internes de l'entreprise. Dans ce cas, il contiendra des enregistrements DNS spécifiques à ces services internes et fournira des réponses définitives pour les requêtes concernant ces domaines.

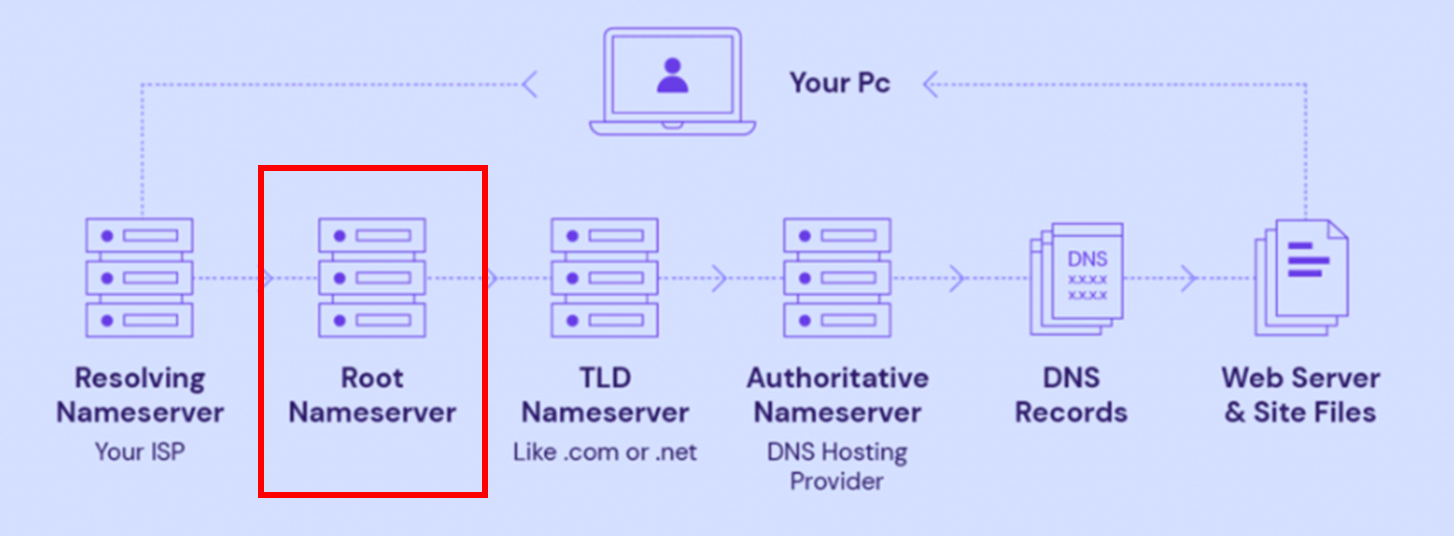

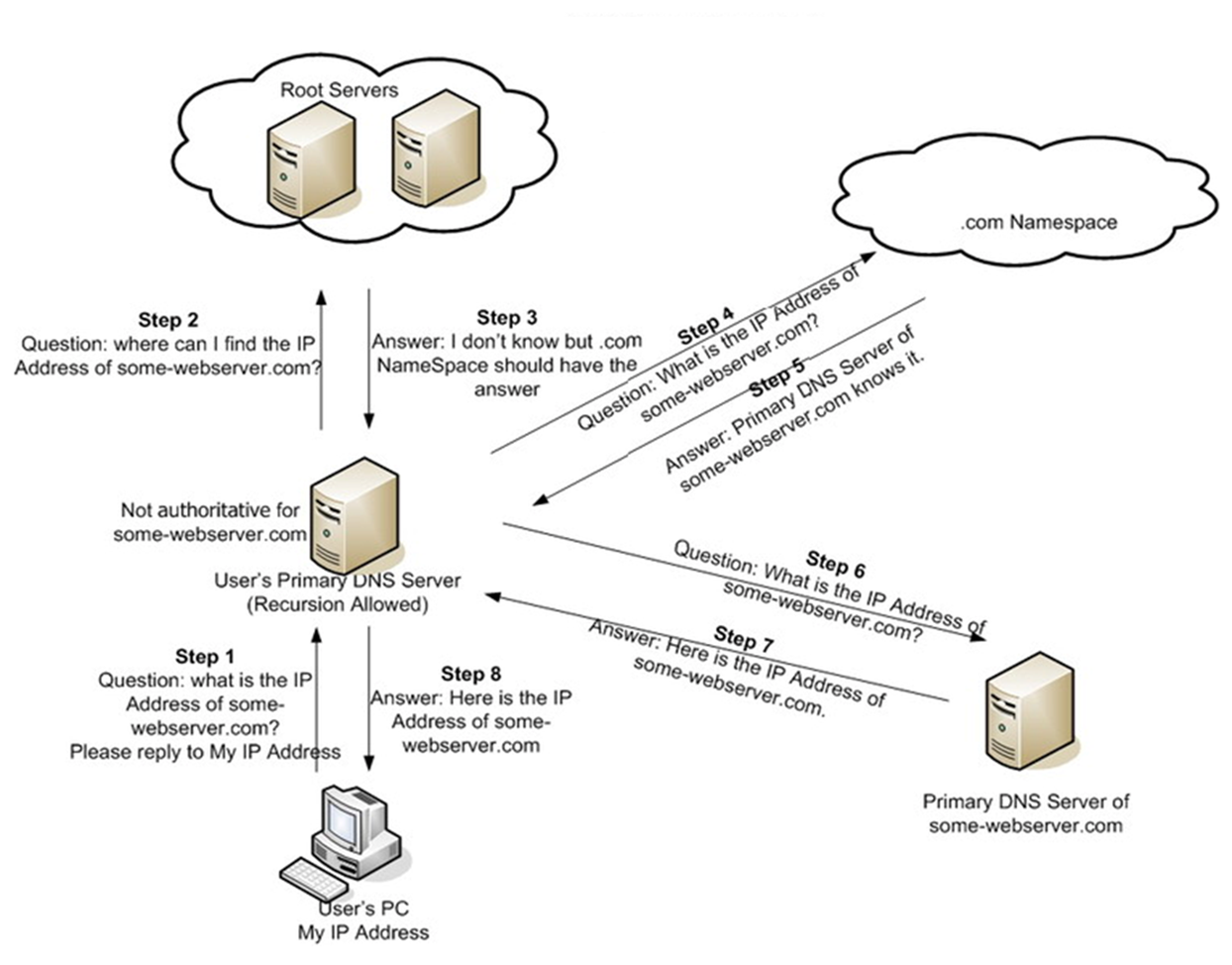

¶ Résolveur DNS (resolving nameserver)

Le résolveur DNS ou résolveur récursif agit comme intermédiaire principal entre un ordinateur et d'autres serveurs DNS. Son objectif est de transmettre une demande à d'autres serveurs du système de noms de domaine, puis de la renvoyer une fois satisfaite.

Lorsque le résolveur DNS reçoit une requête, il recherchera d'abord dans son cache une adresse IP correspondante pour le nom de domaine. Si cette adresse IP est trouvée, la requête envoyée aux serveurs DNS se termine ici et vous verrez immédiatement le site que vous souhaitez visiter.

Cependant, si aucune correspondance n'est trouvée dans son cache, le résolveur DNS enverra la requête au serveur DNS suivant : le serveur de noms racine.

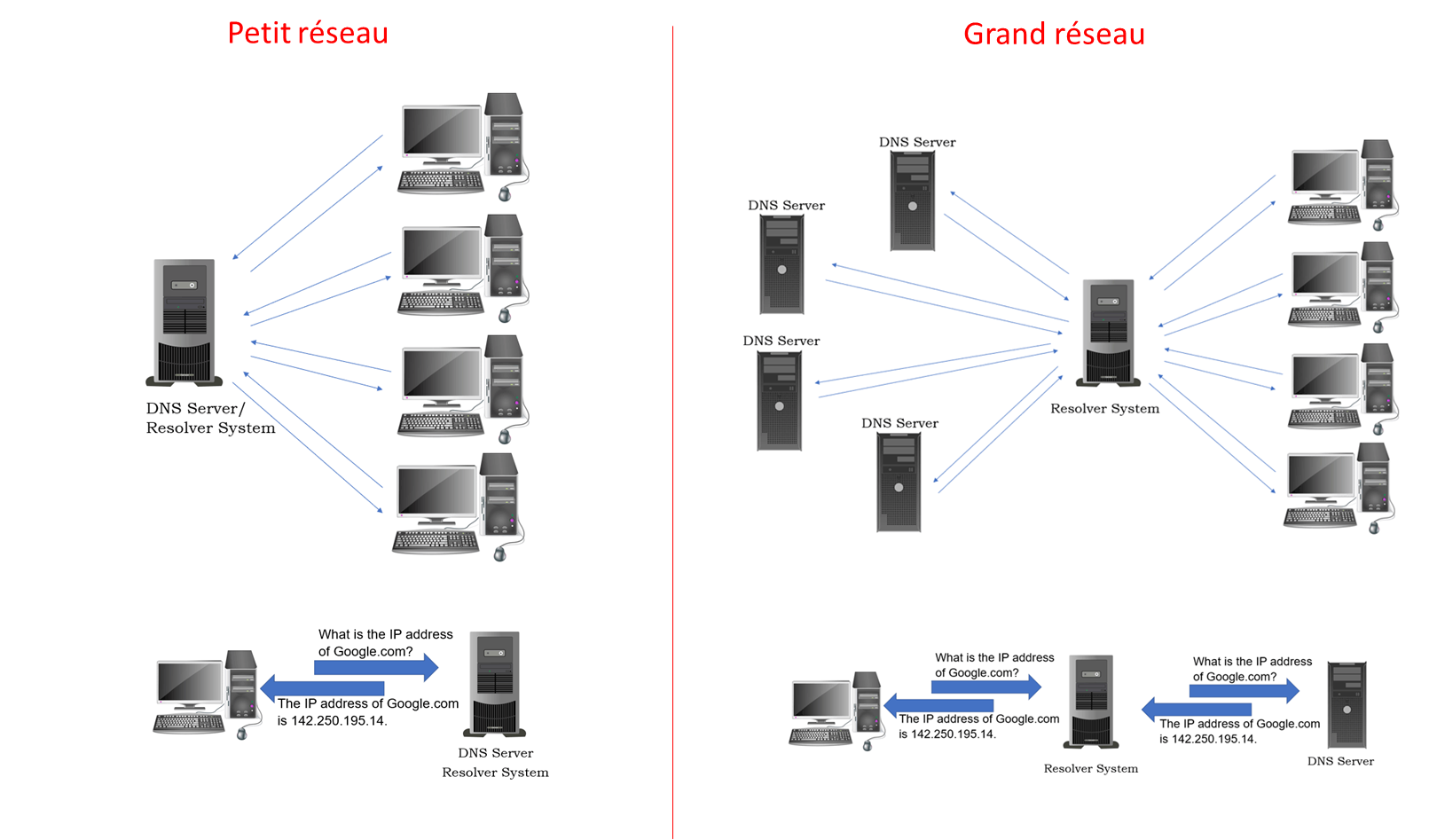

¶ Serveur/résolveur récursif

- Les serveurs récursifs effectuent les recherches réelles ; ils posent des questions au DNS au nom des clients.

- Les réponses sont obtenues à partir de serveurs faisant autorité mais les réponses transmises aux clients sont marquées comme ne faisant pas autorité

- Les DNS sont alors mis en cache une durée de vie (TTL) pour des demandes futures

Bref…

¶ Serveur DNS

Un serveur DNS est un serveur qui stocke et fournit des enregistrements DNS. Il existe plusieurs types :

- Serveurs autoritaires : ils détiennent les enregistrements officiels pour un domaine spécifique (comme google.com). Quand tu enregistres un domaine, c'est sur ces serveurs que sont stockées les informations comme l'adresse IP associée.

- Serveurs racine : ils dirigent vers les serveurs de domaines de premier niveau (.com, .fr, etc.)

- Serveurs TLD : ils gèrent les domaines de premier niveau et dirigent vers les serveurs autoritaires appropriés.

¶ Resolver (ou résolveur DNS)

Un resolver est un client DNS qui fait le travail de recherche pour toi. C'est lui qui :

- Reçoit ta demande (par exemple "quelle est l'IP de google.com ?")

- Interroge les différents serveurs DNS dans le bon ordre

- Met en cache les réponses pour accélérer les futures requêtes

- Te retourne le résultat final

¶ Serveur racine (root namesrver)

- Le serveur de noms racine ou serveur DNS racine se trouve au sommet de la hiérarchie DNS. Considérez-le comme une banque de référence.

- Il ne conserve pas les informations que vous recherchez, à savoir l’adresse IP correspondant au nom de domaine, mais il indique où les trouver.

- Une fois que le serveur de noms racine reçoit une requête du résolveur DNS récursif, il identifiera le domaine de premier niveau du nom de domaine. Ensuite, il indiquera au résolveur récursif d'accéder au bon serveur de noms TLD.

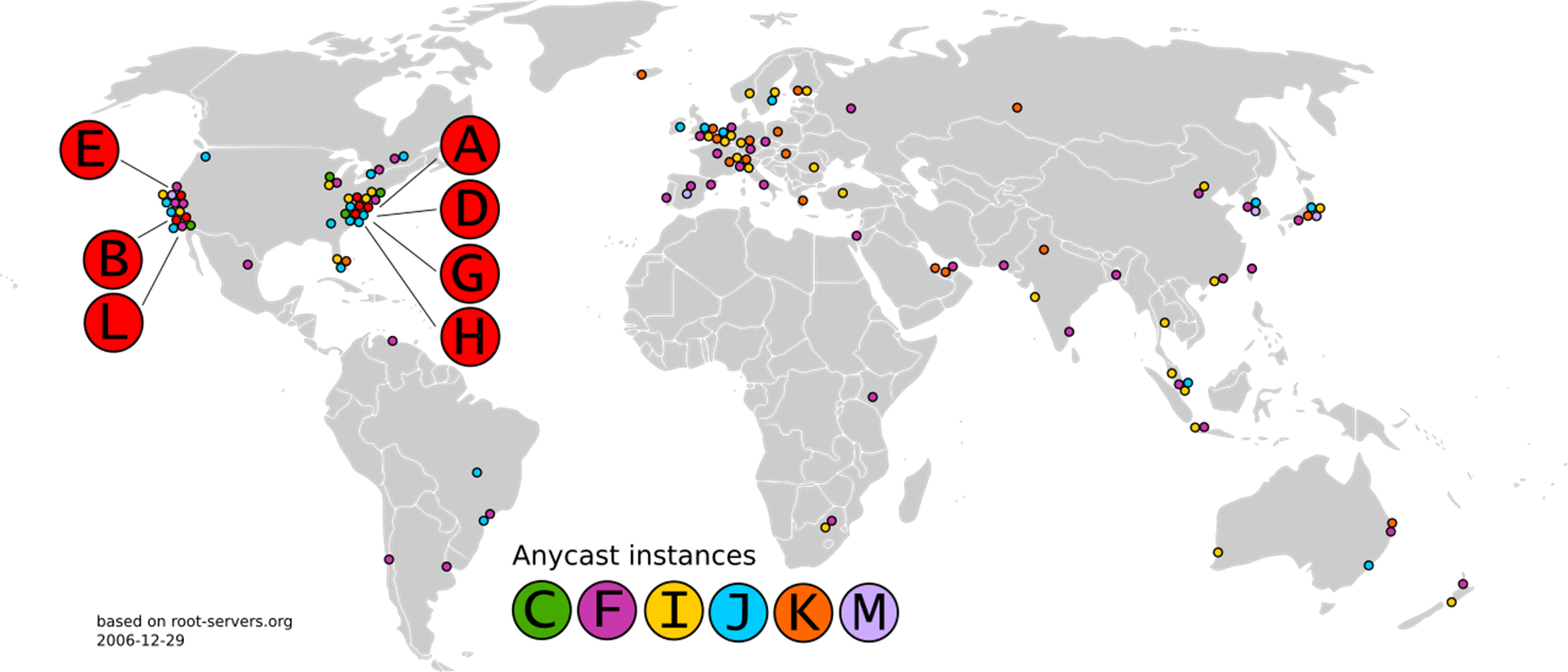

¶ Anycast

Il est à noter que ce type de service communique par anycast.

L'anycast est une technique de routage réseau cruciale pour le fonctionnement des serveurs racines DNS. Voici comment cela fonctionne :

¶ Principe de base

Avec l'anycast, plusieurs serveurs physiques différents partagent la même adresse IP. Quand un client fait une requête vers cette adresse, le routage réseau dirige automatiquement la requête vers le serveur le plus "proche" en termes de topologie réseau.

¶ Application aux serveurs racines DNS

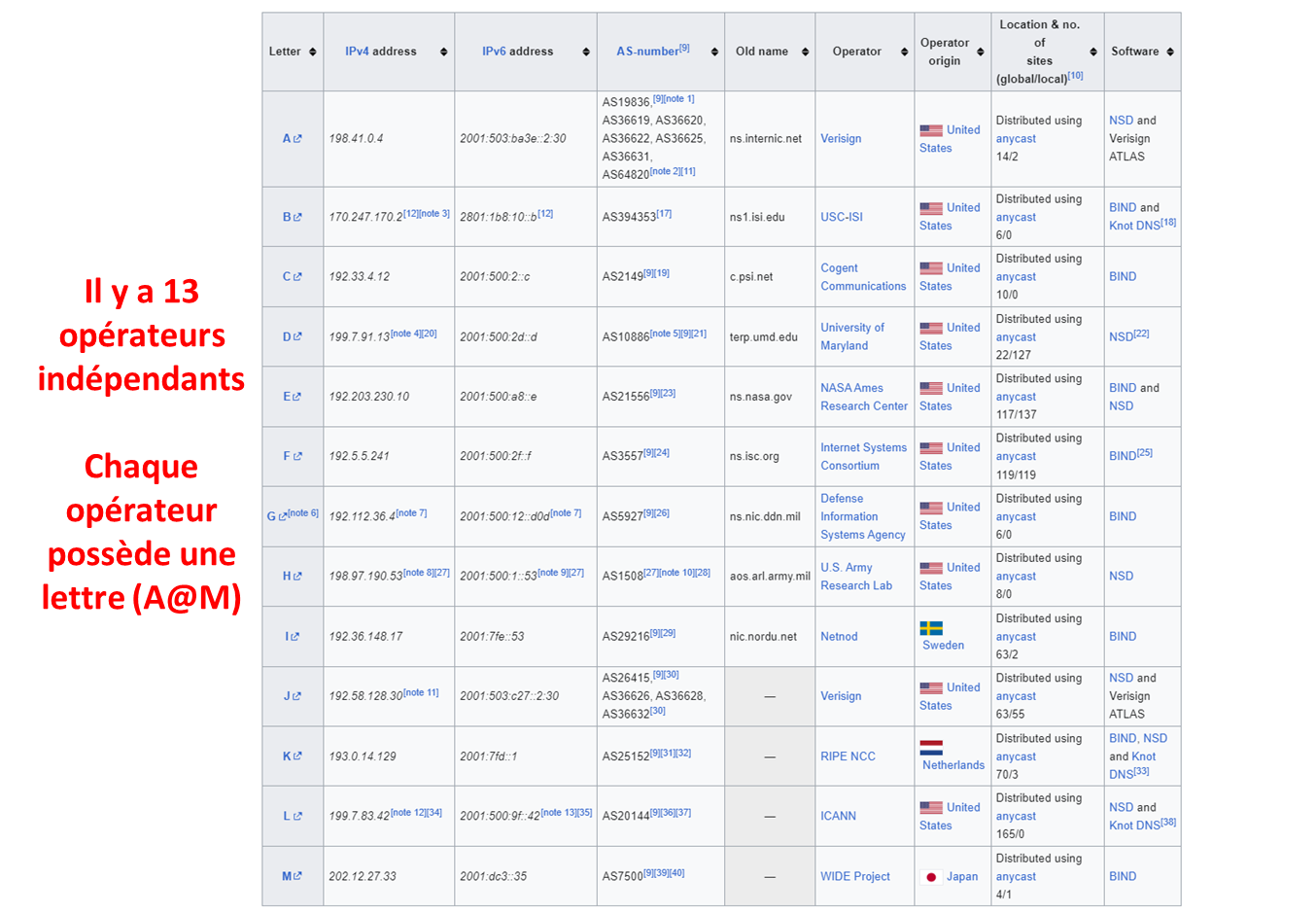

Les 13 serveurs racines DNS (nommés de A à M, comme a.root-servers.net) utilisent massivement l'anycast :

Répartition géographique : Chaque "serveur racine" est en réalité composé de centaines d'instances physiques réparties dans le monde entier. Par exemple, le serveur racine F compte plus de 200 instances sur tous les continents.

Adresses IP fixes : Malgré cette multiplication, chaque serveur racine conserve son adresse IP unique (par exemple 198.41.0.4 pour le serveur A).

¶ Avantages pour les serveurs racines

Performance : Les requêtes sont automatiquement dirigées vers l'instance la plus proche géographiquement, réduisant la latence.

Résilience : Si une instance tombe en panne, le trafic est automatiquement redirigé vers d'autres instances sans interruption de service.

Répartition de charge : Le trafic se distribue naturellement entre toutes les instances disponibles.

Résistance aux attaques : Les attaques DDoS sont diluées sur de nombreuses instances plutôt que concentrées sur un seul point.

¶ Fonctionnement technique

Le protocole BGP (Border Gateway Protocol) annonce les mêmes préfixes depuis tous les sites anycast. Les routeurs Internet dirigent alors le trafic selon leurs tables de routage vers l'instance "la plus proche" en termes de nombre de sauts réseau.

Cette architecture permet aux 13 serveurs racines logiques de gérer les milliards de requêtes DNS quotidiennes de manière efficace et fiable

¶ Serveur racine (hiérarchie)

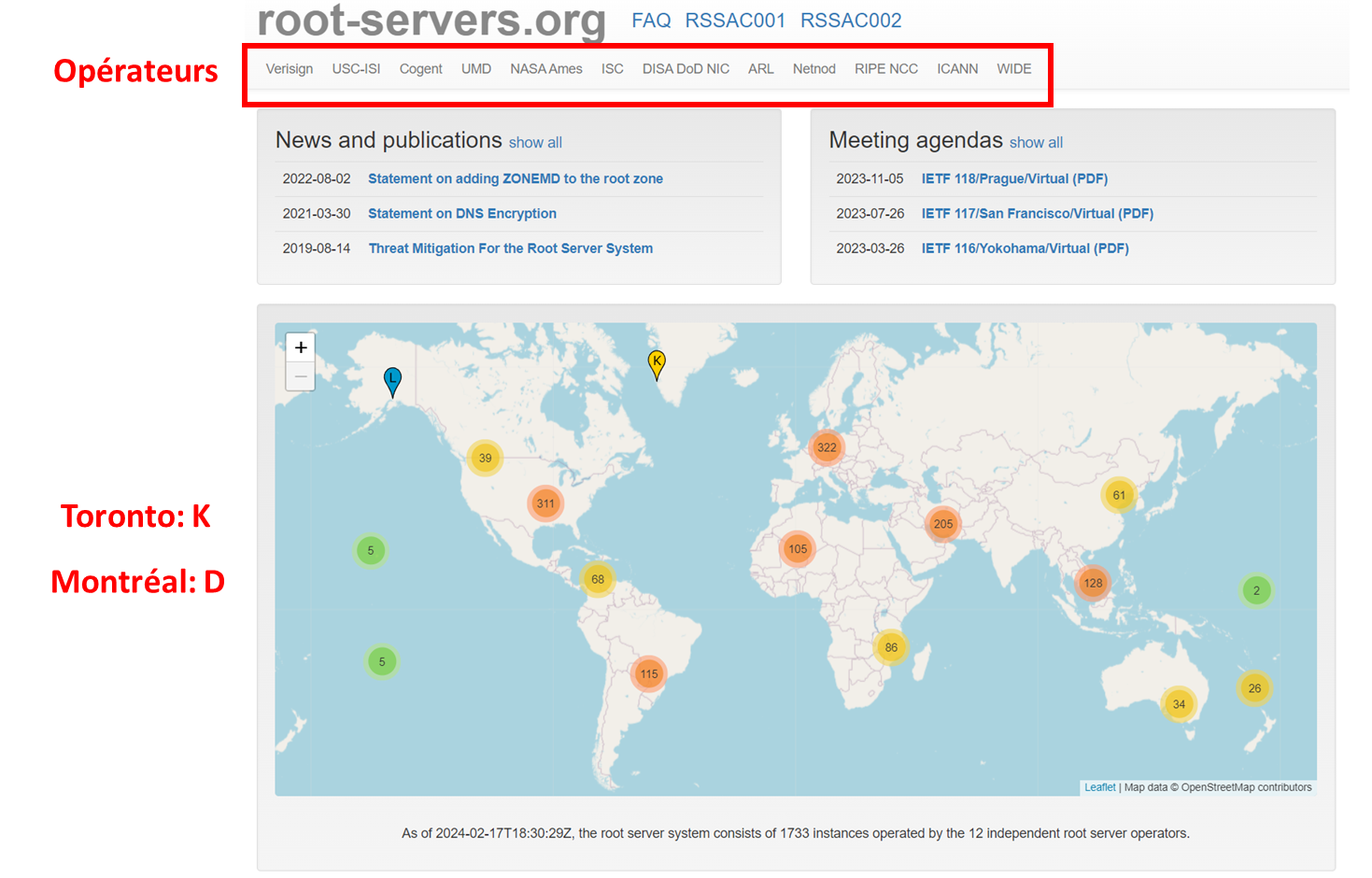

¶ ICANN

Corporation à but non lucratif créée en 1998, basée à Los Angeles.

Mission principale : Assurer un Internet mondial stable, sécurisé et unifié. Pour atteindre une autre personne sur Internet, vous devez taper une adresse - un nom ou un numéro - dans votre ordinateur. Cette adresse doit être unique pour que les ordinateurs sachent où se trouver. ICANN aide à coordonner et soutenir ces identifiants uniques à travers le monde

¶ Rôle de coordination d'ICANN

ICANN ne possède PAS les serveurs racines : Contrairement à une idée répandue, ICANN ne détient ni n'opère directement les 13 serveurs racines (A à M).

ICANN coordonne le système :

- Gère le fichier de zone racine (root zone file) qui contient les informations sur tous les TLD

- Désigne et supervise les opérateurs des serveurs racines

- Définit les politiques et procédures pour le système DNS

¶ Les vrais opérateurs des serveurs racines

Les 13 serveurs racines sont opérés par 12 organisations différentes :

- Serveur A et J : Verisign

- Serveur B : USC-ISI (University of Southern California)

- Serveur C : Cogent Communications

- Serveur D : University of Maryland

- Serveur E : NASA Ames Research Center

- Serveur F : Internet Systems Consortium (ISC)

- Serveur G : US DoD Network Information Center

- Serveur H : US Army Research Lab

- Serveur I : Netnod (Suède)

- Serveur K : RIPE NCC (Pays-Bas)

- Serveur L : IANA (opéré par ICANN)

- Serveur M : WIDE Project (Japon)

¶ Mécanisme de contrôle

Le fichier de zone racine : ICANN maintient le fichier maître qui contient toutes les délégations TLD. Ce fichier est distribué aux opérateurs des serveurs racines.

Contrats et accords : ICANN a des accords avec chaque opérateur définissant leurs responsabilités et obligations.

IANA : ICANN opère IANA (Internet Assigned Numbers Authority) qui gère techniquement les modifications du fichier de zone racine.

Bref, l'ICANN est le coordinateur central qui maintient l'autorité sur le contenu du DNS racine, mais les serveurs racines eux-mêmes sont opérés par un écosystème diversifié d'organisations publiques et privées dans le monde entier. Cette structure distribue les risques tout en maintenant une coordination centralisée des politiques.Root nameserver

¶ Serveur Racine

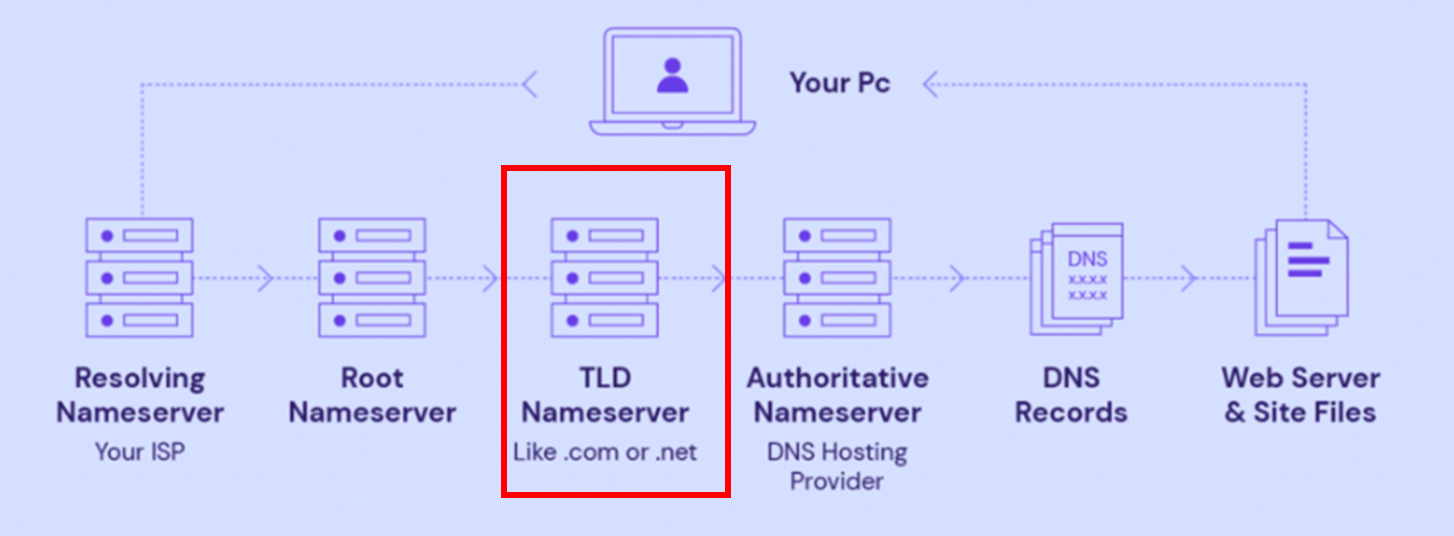

¶ Serveur de noms TLD (TLD namesrver)

Le serveur de noms TLD est une fonction de serveur DNS chargée de stocker et de gérer les informations sur les noms de domaine qui utilisent un domaine de premier niveau (TLD) spécifique. Un TLD est l'extrémité d'un nom de domaine, tel que .com, .org, .online et .net.

Si votre requête consiste à trouver l'adresse IP de Hostinger.com, le serveur de noms racine redirigera le résolveur récursif DNS vers le serveur de noms TLD .com. Ensuite, le serveur de noms TLD informera le résolveur de l'emplacement de l'adresse IP correspondante sur un serveur de noms faisant autorité spécifique.

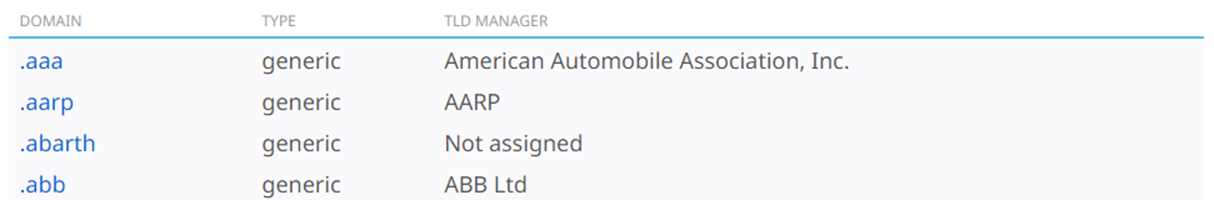

¶ TLD Nameserver

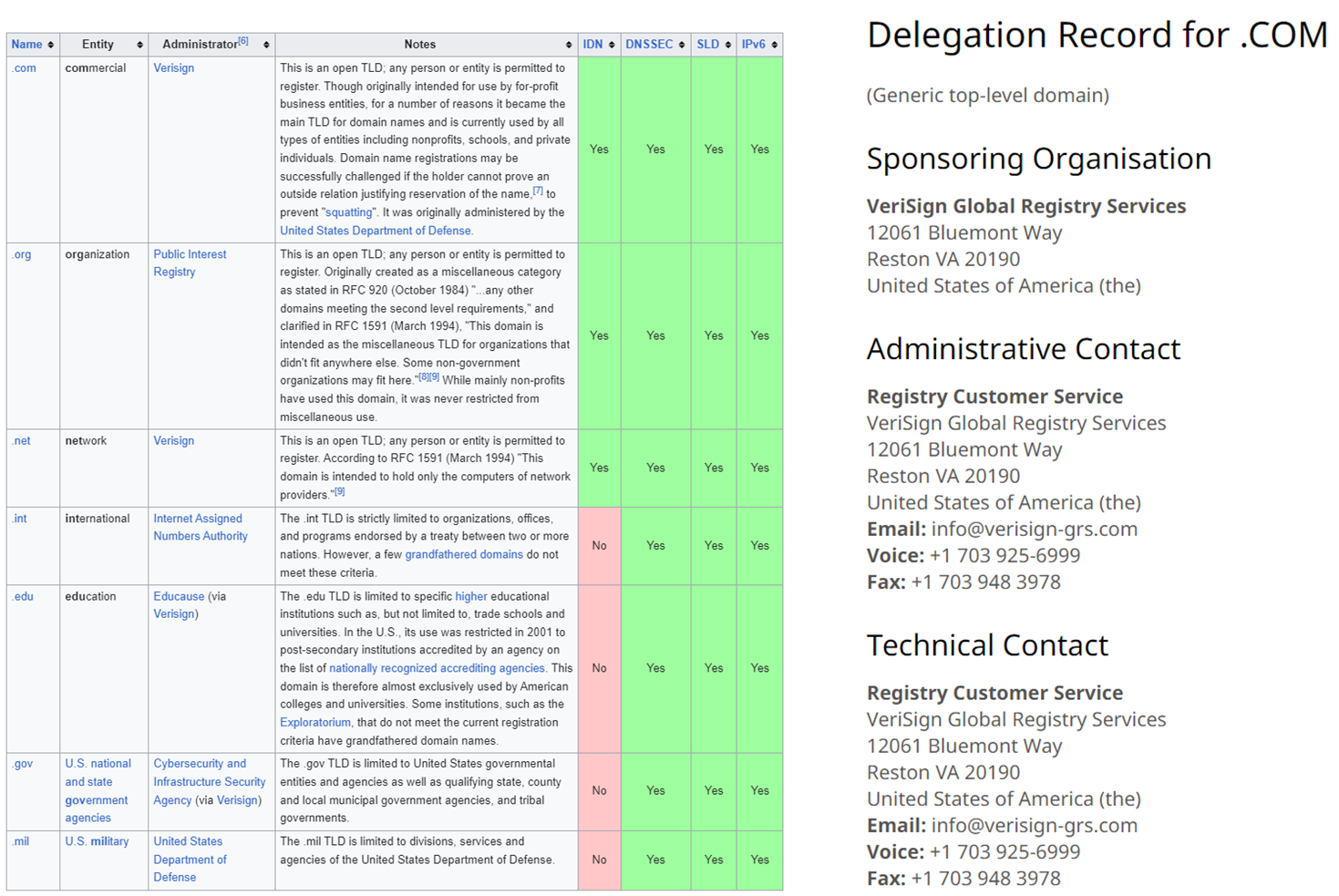

Les noms de domaine de premier niveau (TLD, pour Top-Level Domain) sont classés en plusieurs catégories :

1.gTLD (Generic Top-Level Domains) :

- 1.gTLDs génériques : Ce sont des extensions de domaine génériques et non spécifiques à un pays, comme .com, .org, .net, .info, .biz, etc.

- 2.gTLDs sponsorisés : Ces TLDs sont parrainés par des organisations spécifiques et ont des restrictions d'utilisation, par exemple .edu (établissements d'enseignement), .gov (gouvernement américain), .mil (militaire américain).

2.gTLDs de nouvelle génération : Introduits après 2012, ces TLDs couvrent un large éventail de catégories, comme .app, .tech, .blog, .health, .travel, etc.

3.ccTLD (Country Code Top-Level Domains) :

- Ce sont des extensions de domaine spécifiques à un pays ou à un territoire, par exemple .fr pour la France, .uk pour le Royaume-Uni, .ca pour le Canada, .jp pour le Japon, etc.

3.Infrastructure TLD :

- Le seul TLD de cette catégorie est .arpa, utilisé pour des objectifs techniques liés à l'infrastructure d'Internet, tels que la résolution inverse d'adresses IP.

Les TLDs permettent de structurer l'espace des noms de domaine sur Internet et d'indiquer souvent le type ou l'origine géographique d'un site web.

¶ Exemple de requête (https://www.northeastern.edu)

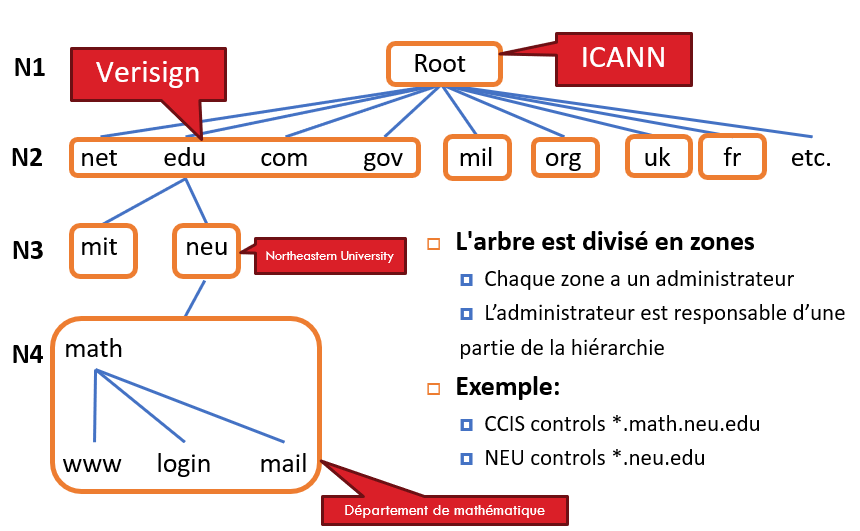

¶ Les niveaux hiérarchiques

N1 - Niveau racine (Root) :

- Géré par l'ICANN, c'est le sommet de la hiérarchie DNS

- Point de départ de toute résolution DNS

- Correspond au "." final (souvent omis) dans les noms de domaine

N2 - Domaines de premier niveau (TLD):

.net,.edu,.com,.gov,.mil,.org,.uk,.fr, etc.- Chaque TLD a ses propres serveurs de noms autoritaires

.eduest un TLD générique réservé aux institutions éducatives américaines

N3 - Domaines de second niveau:

mitetneu(Northeastern University) sous le domaine.edu- Chaque organisation possède et gère son propre domaine

N4 - Sous-domaines:

math,www,login,mailsous le domaineneu.edu- Permettent d'organiser les services au sein de l'organisation

¶ Principe de délégation

Le schéma montre que "l'arbre est divisé en zones" où :

- Chaque zone a un administrateur responsable

- L'administrateur gère une partie spécifique de la hiérarchie

- Par exemple : CCIS contrôle

*.math.neu.eduet NEU contrôle*.neu.edu

¶ Exemple pratique

Pour résoudre www.northeastern.edu, le processus suit cette hiérarchie :

- Interrogation des serveurs racines

- Redirection vers les serveurs

.edu - Redirection vers les serveurs de

northeastern.edu - Résolution finale de

www.northeastern.edu

Cette structure décentralisée permet une gestion distribuée et efficace de l'espace de noms Internet.

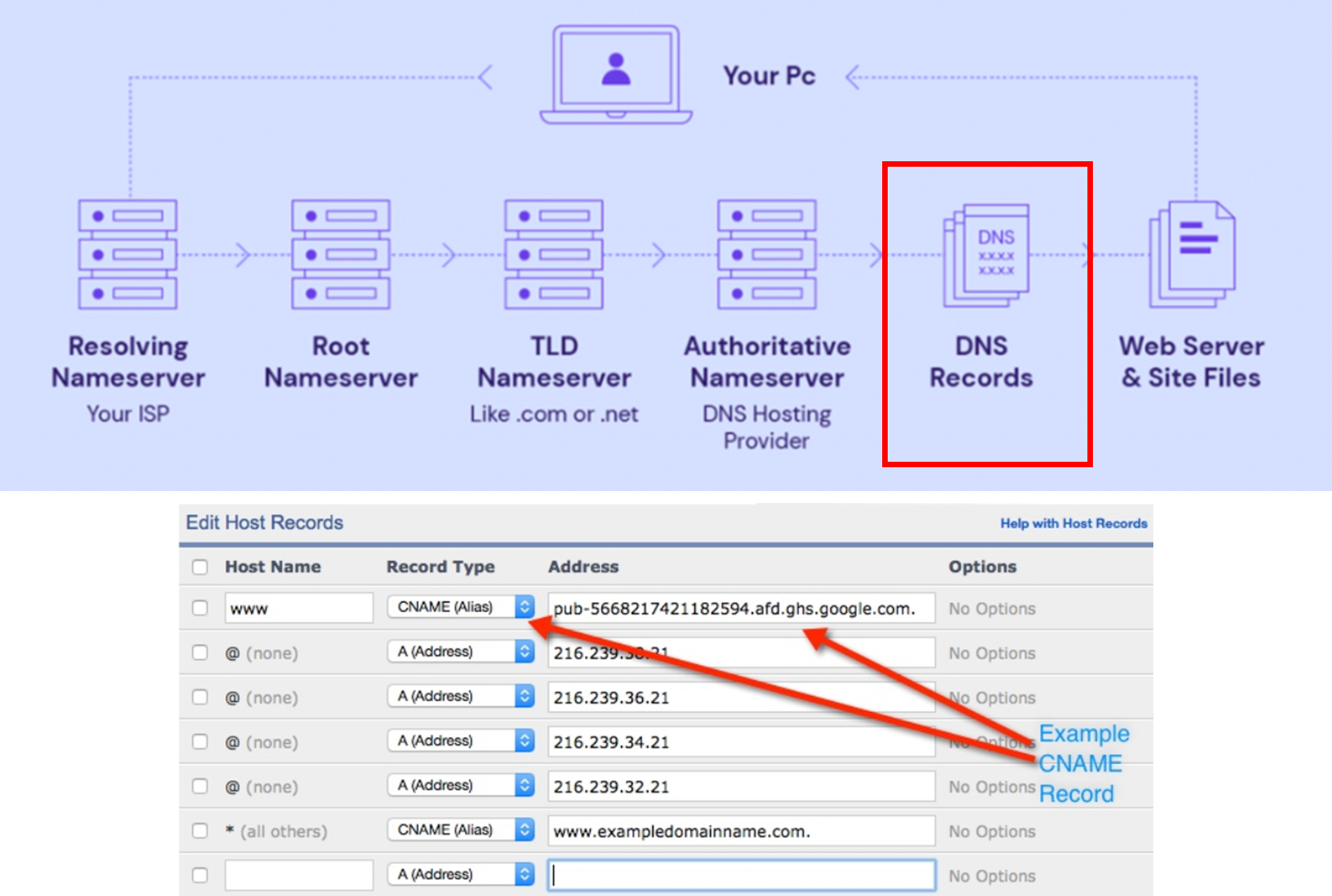

¶ Serveur d'autorité

Le serveur de noms faisant autorité ou le serveur DNS faisant autorité est l'autorité finale dans le processus de résolution DNS. Il stocke toutes les informations relatives au nom de domaine que vous souhaitez visiter, y compris son adresse IP. Le résolveur récursif obtiendra l'adresse IP et la renverra à votre ordinateur, vous dirigeant vers le site.

Enfin, le résolveur du système de noms de domaine effectue la mise en cache DNS, stockant les adresses IP collectées auprès de serveurs de noms faisant autorité sous forme de données temporaires. En d’autres termes, la mise en cache DNS fait en sorte que la prochaine fois que vous souhaiterez visiter le même site, elle renverra simplement la correspondance d’adresse IP obtenue auparavant.

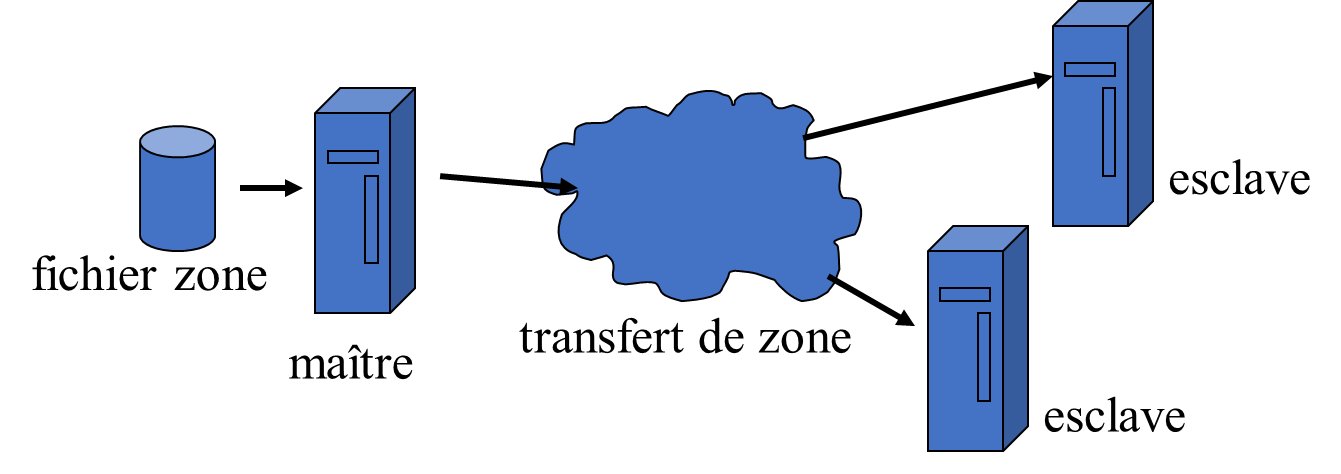

•Un serveur d’autorité donne des réponses faisant autorité pour une ou plusieurs zones.

•Le serveur maître charge normalement les données à partir d'un fichier de zone

•Un serveur esclave réplique normalement les données du maître via un transfert de zone

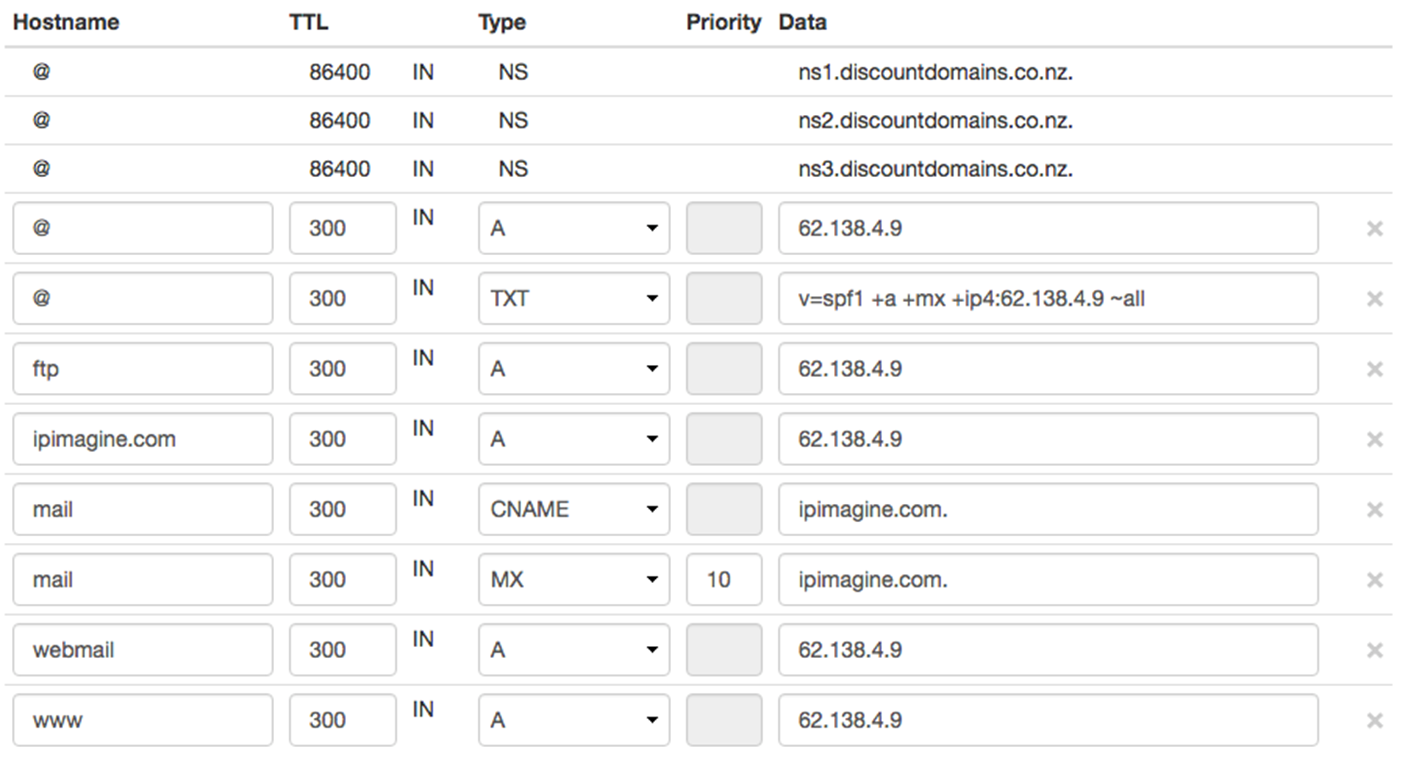

Voici un exemple avec un site hébergeur:

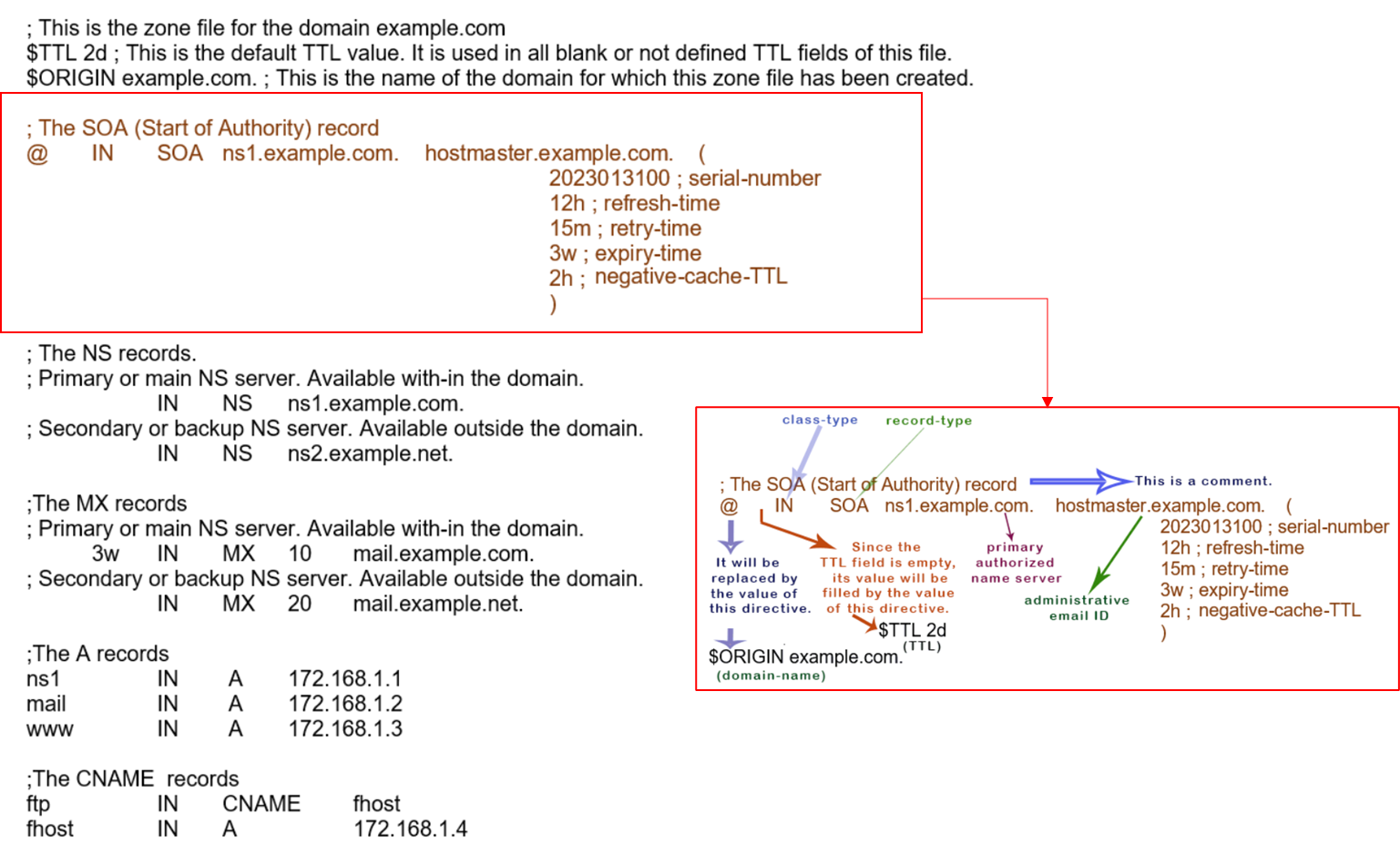

¶ Serveur DNS (zone file)

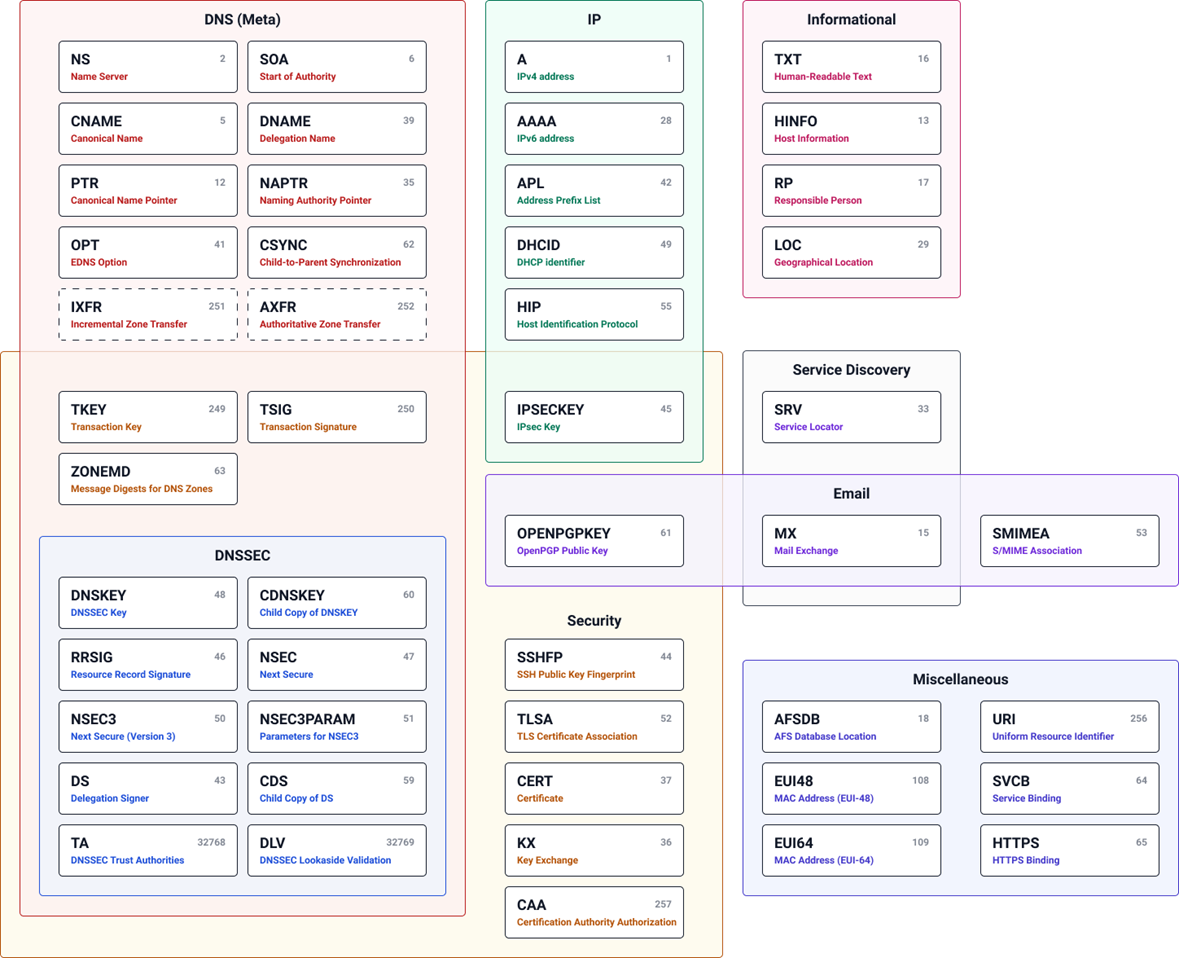

¶ Type d'enregistrement

Chacun de ces types d'enregistrements joue un rôle spécifique dans la configuration et la gestion des noms de domaine et des services associés dans le système DNS.

Enregistrement A (A Record) : L'enregistrement A (Address Record) associe un nom de domaine à une adresse IP IPv4. Par exemple, si vous avez un enregistrement A pour www.exemple.com qui pointe vers 192.168.1.1, cela signifie que lorsque quelqu'un saisit www.exemple.com dans son navigateur, le système DNS résout ce nom de domaine en l'adresse IP 192.168.1.1.

Sous-domaine (Subdomain) : Un sous-domaine est une division ou une extension d'un nom de domaine principal. Par exemple, blog.exemple.com et shop.exemple.com sont des sous-domaines de exemple.com. Les sous-domaines peuvent être utilisés pour organiser différentes sections ou services d'un site web.

Enregistrement CNAME (CNAME Record) : L'enregistrement CNAME (Canonical Name Record) est utilisé pour créer un alias pour un nom de domaine. Il permet à un domaine (alias) de pointer vers un autre domaine (cible ou nom canonique). Par exemple, vous pourriez avoir un enregistrement CNAME pour www.exemple.com qui pointe vers exemple.com, ce qui signifie que les requêtes pour www.exemple.com seront redirigées vers exemple.com.

Enregistrement MX (MX Record) : L'enregistrement MX (Mail Exchange Record) spécifie le serveur de messagerie responsable de recevoir les emails pour un domaine. Par exemple, un enregistrement MX pour exemple.com pourrait indiquer que les emails envoyés à des adresses se terminant par @exemple.com doivent être dirigés vers le serveur de messagerie mail.exemple.com.

Enregistrement TXT (TXT Record) : L'enregistrement TXT (Text Record) permet aux administrateurs de domaine d'ajouter des informations textuelles arbitraires au système DNS. Ces enregistrements sont souvent utilisés pour la vérification de la propriété du domaine, la configuration des services de messagerie, et d'autres applications.

Enregistrement SPF (SPF Record) : L'enregistrement SPF (Sender Policy Framework Record) est un type spécifique d'enregistrement TXT utilisé pour spécifier les serveurs de messagerie autorisés à envoyer des emails au nom d'un domaine. Cela aide à prévenir le spoofing d'email et le spam en permettant aux serveurs de messagerie récepteurs de vérifier que les emails provenant d'un domaine donné sont envoyés par des serveurs autorisés.

Enregistrement NS (NS Record) : L'enregistrement NS (Name Server Record) indique quels serveurs DNS sont autoritaires pour un domaine. Ces enregistrements sont utilisés pour déléguer la gestion DNS d'un domaine à des serveurs DNS spécifiques. Par exemple, les enregistrements NS pour exemple.com pourraient indiquer que les serveurs ns1.exemple-dns.com et ns2.exemple-dns.com sont responsables de la résolution des noms de domaine pour exemple.com.

TTL: Le TTL (Time To Live) est un paramètre utilisé dans les enregistrements DNS (Domain Name System) pour spécifier la durée de vie des données en cache. Il indique aux serveurs DNS et aux caches locaux combien de temps ils doivent conserver les informations d'un enregistrement DNS avant de devoir les rafraîchir en interrogeant à nouveau le serveur DNS autoritaire.

Le TTL est exprimé en secondes. Par exemple, si un enregistrement A pour www.exemple.com a un TTL de 3600 secondes (1 heure), les serveurs DNS et les caches locaux qui ont résolu ce nom de domaine conserveront l'adresse IP associée en cache pendant une heure. Passé ce délai, ils devront à nouveau interroger le serveur DNS autoritaire pour obtenir les informations les plus récentes.

Voici un exemple d'enregistrement:

¶ SOA

Le SOA, ou Start of Authority, est un enregistrement essentiel dans le système de noms de domaine (DNS). Il contient des informations importantes sur une zone DNS, qui est une partie de l'espace de noms DNS gérée par un serveur DNS spécifique. Voici les éléments principaux d'un enregistrement SOA :

- Nom du serveur primaire (Primary DNS server name) : L'adresse du serveur DNS principal (ou maître) pour la zone. Ce serveur est l'autorité ultime pour la zone et contient la copie maîtresse des données DNS.

- Adresse e-mail de l'administrateur (Administrator's email) : L'adresse e-mail du responsable de la zone DNS, généralement sous une forme modifiée pour être compatible avec le format DNS (par exemple, hostmaster.example.com au lieu de hostmaster@example.com).

- Numéro de série (Serial number) : Un numéro de série qui est incrémenté à chaque fois que la zone est mise à jour. Il est utilisé par les serveurs DNS secondaires (ou esclaves) pour vérifier s'ils ont la version la plus récente des données de la zone.

- Intervalle de rafraîchissement (Refresh interval) : La période, généralement exprimée en secondes, après laquelle les serveurs DNS secondaires doivent vérifier si des modifications ont été apportées à la zone.

- Intervalle de réessai (Retry interval) : Le temps, en secondes, que les serveurs DNS secondaires doivent attendre avant de réessayer une synchronisation avec le serveur DNS principal si la tentative précédente a échoué.

- Expiration (Expire) : La durée, en secondes, après laquelle les données de la zone sont considérées comme obsolètes si le serveur DNS secondaire n'a pas pu effectuer une mise à jour réussie.

- Durée de vie par défaut (Minimum TTL) : Le temps de vie (TTL) minimal, en secondes, qui doit être attribué à tous les enregistrements de la zone. Il est également utilisé comme TTL pour les réponses négatives (par exemple, lorsqu'un nom de domaine demandé n'existe pas dans la zone).

¶ Requête DNS

¶ DNSSEC

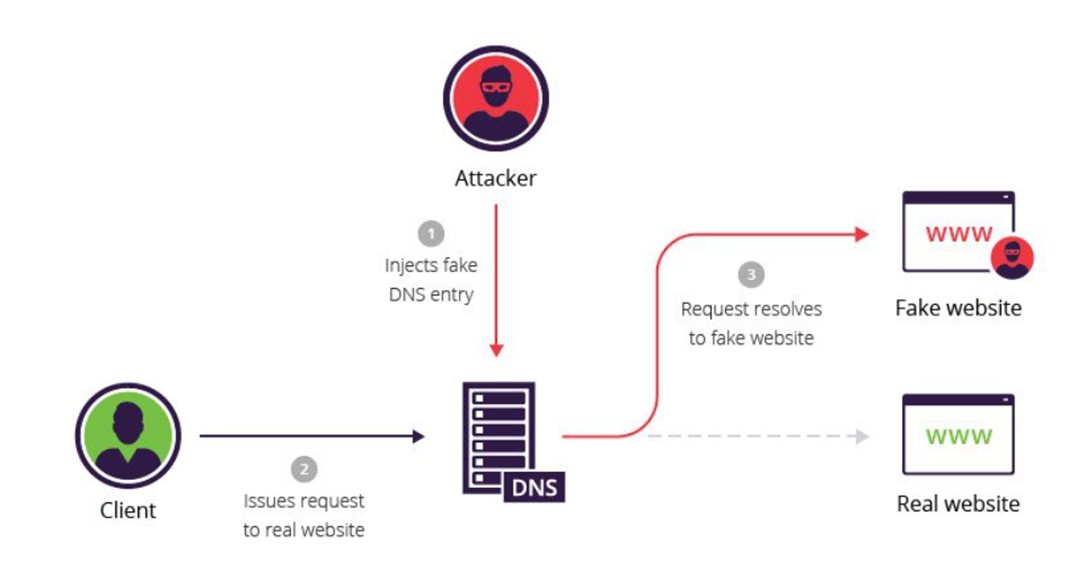

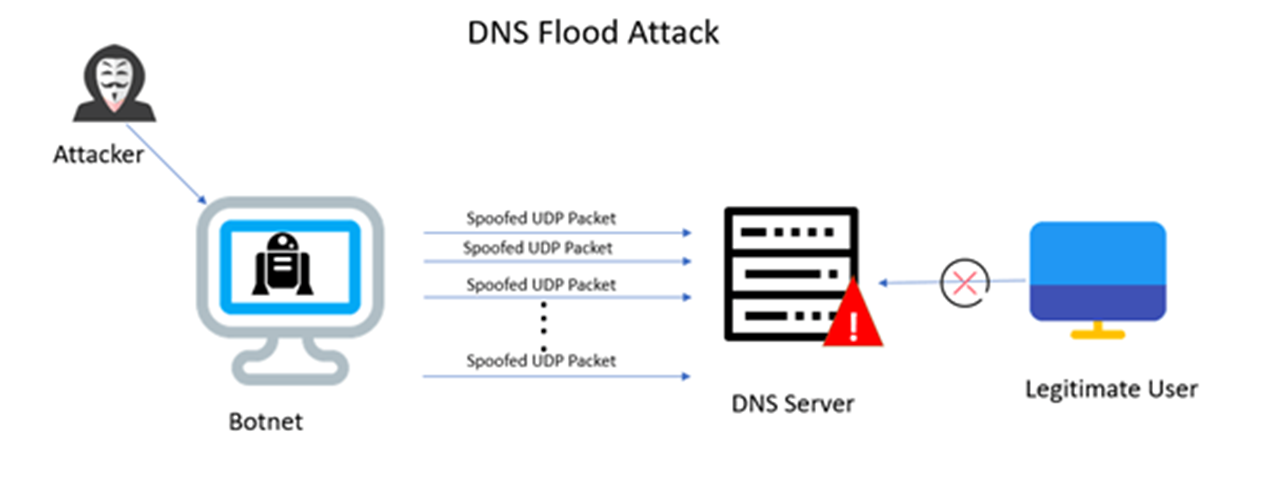

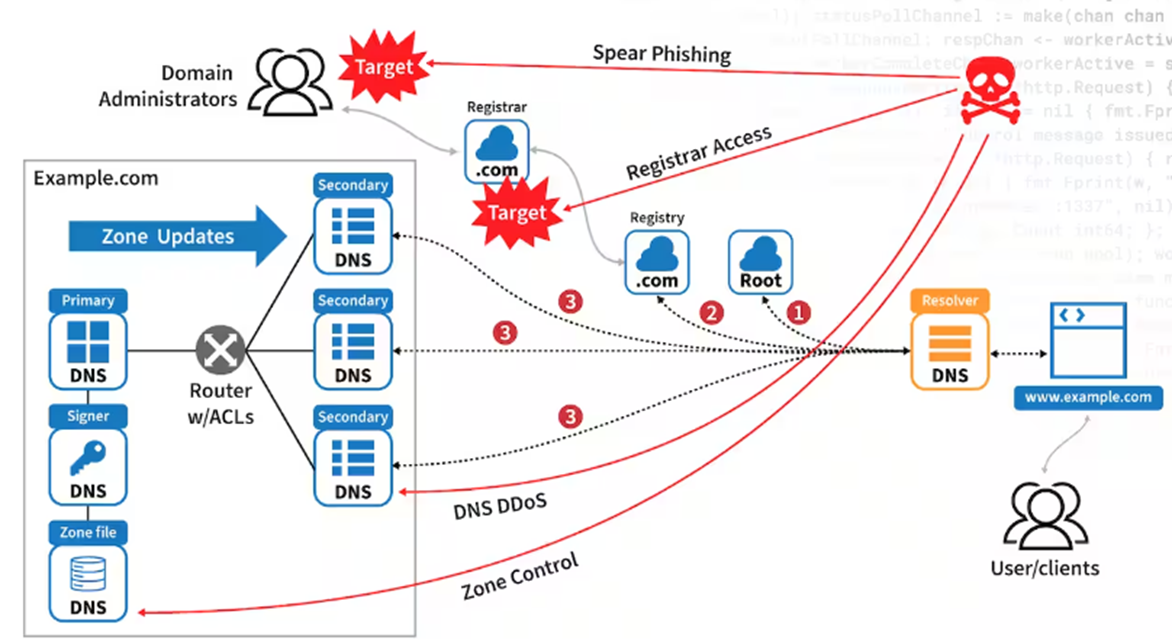

Si le protocole DNS a été conçu avec un souci de la sécurité, plusieurs failles de sécurité du protocole DNS ont été identifiées depuis. Les principales failles du DNS ont été décrites dans le RFC 3833 publié en août 2004:

•Interception de paquets

•Fabrication d’une réponse

•Corruption des données

•Empoisonnement du cache DNS

•Déni de service

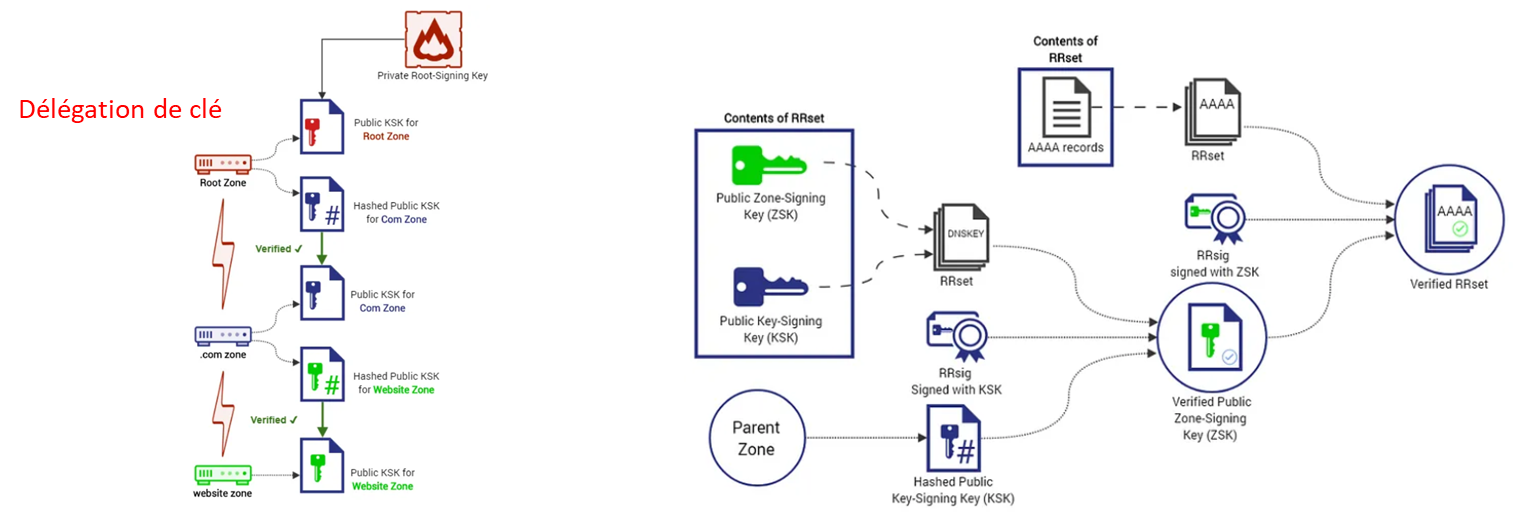

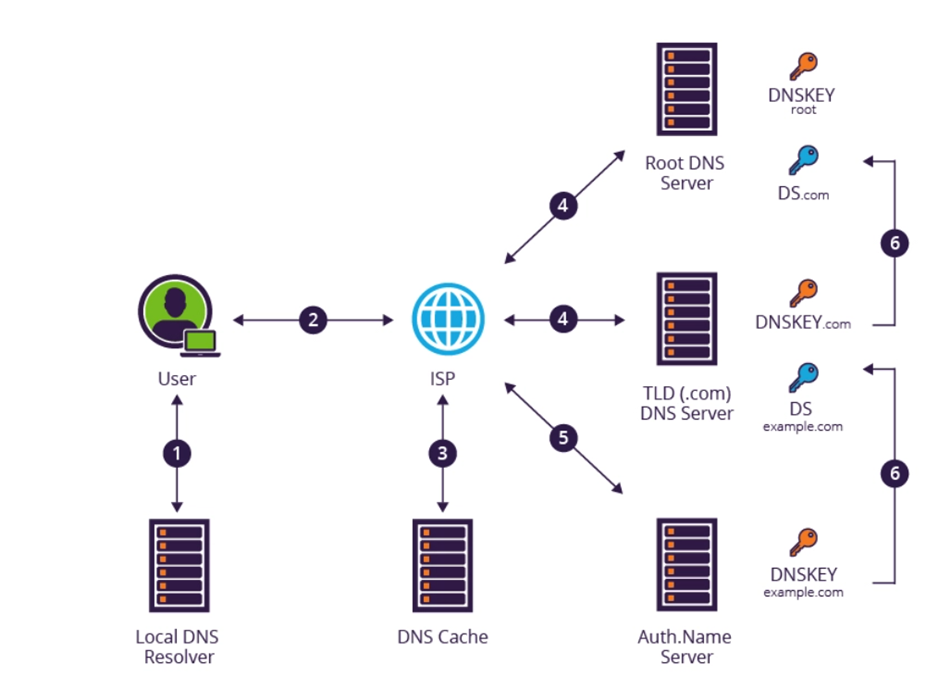

Pour assurer l’intégrité de la résolution DNS, DNSSEC permet d’établir une chaine de confiance qui remonte jusqu’à la racine du DNS (serveur DNS racine du schéma ci-dessus). La sécurité des données est effectuée à l’aide d’un mécanisme de clés (KSK pour Key Signing Key & ZSK pour Zone Signing Key) qui signe les enregistrements DNS de sa propre zone. Les clés publiques KSK sont alors envoyées au registre correspondant pour être archivées ; le registre étant lui-même lié via DNSSEC au serveur root, la chaine de confiance s’établit. Chaque zone DNS parente, garantit l’authenticité des clés de ses zones filles en les signant.

Référence: https://blog.nameshield.com/fr/2017/04/13/et-si-on-parlait-de-dnssec/

https://fr.wikipedia.org/wiki/Domain_Name_System#S.C3.A9curit.C3.A9_du_DNS

¶ Insurpation (spoofing/hijacking)

¶ Attaque par déni de service (flooding)

¶ Autres attaques

¶ Processus DNSSEC

●DNSSEC (Domain Name System Security Extensions) est un ensemble d'extensions de sécurité pour le système de noms de domaine (DNS) conçu pour protéger contre certaines attaques, telles que l'empoisonnement du cache DNS, la redirection de trafic, et d'autres formes de manipulation des données DNS.

●Authentification de l'origine des données DNS : DNSSEC permet de vérifier que les données DNS proviennent bien du serveur DNS autorisé pour la zone concernée, ce qui empêche les attaquants de fournir des informations fausses ou manipulées.

●Intégrité des données DNS : Grâce à la signature numérique des enregistrements DNS, DNSSEC garantit que les données n'ont pas été modifiées pendant leur transfert entre le serveur DNS et le client. Cela protège contre les attaques de type "man-in-the-middle".

●Authentification déniée : DNSSEC permet de prouver l'inexistence d'un enregistrement DNS de manière sécurisée, ce qui empêche les attaquants de cacher des enregistrements existants.

¶ Clé de signature

Clés de signature (KSK et ZSK) : Deux types de clés cryptographiques sont utilisés dans DNSSEC. La clé de signature de clé (Key Signing Key, KSK) est utilisée pour signer la clé de signature de zone (Zone Signing Key, ZSK), et la ZSK est utilisée pour signer les enregistrements DNS. La séparation des clés permet une gestion plus flexible et sécurisée des clés.

- Enregistrements DNSSEC : Plusieurs types d'enregistrements DNS sont introduits par DNSSEC, notamment :

- RRSIG (Resource Record Signature) : Contient la signature numérique d'un ensemble d'enregistrements DNS.

- DNSKEY (DNS Key) : Contient la clé publique utilisée pour vérifier les signatures RRSIG.

- DS (Delegation Signer) : Contient un hash de la DNSKEY et est utilisé pour établir une chaîne de confiance entre les zones DNS.

- NSEC et NSEC3 (Next Secure) : Fournissent une preuve d'inexistence d'un enregistrement DNS et sont utilisés pour sécuriser les réponses négatives.

Pour mettre en œuvre DNSSEC, les opérateurs de zones DNS doivent générer des paires de clés, signer numériquement les enregistrements DNS avec la ZSK, signer la ZSK avec la KSK, et publier les clés publiques et les signatures dans les enregistrements DNS de la zone. Les résolveurs DNS compatibles DNSSEC peuvent alors vérifier les signatures pour s'assurer de l'authenticité et de l'intégrité des données DNS reçue.