¶ Chapitre 6 : Gestion des objets Active Directory

¶ Introduction

Active Directory (AD) est un service d'annuaire développé par Microsoft qui permet de gérer les utilisateurs, les ordinateurs, les groupes et autres ressources dans un environnement réseau Windows. Ce chapitre couvre la gestion des principaux objets AD : les comptes utilisateurs, les groupes, les comptes ordinateurs et la corbeille AD.

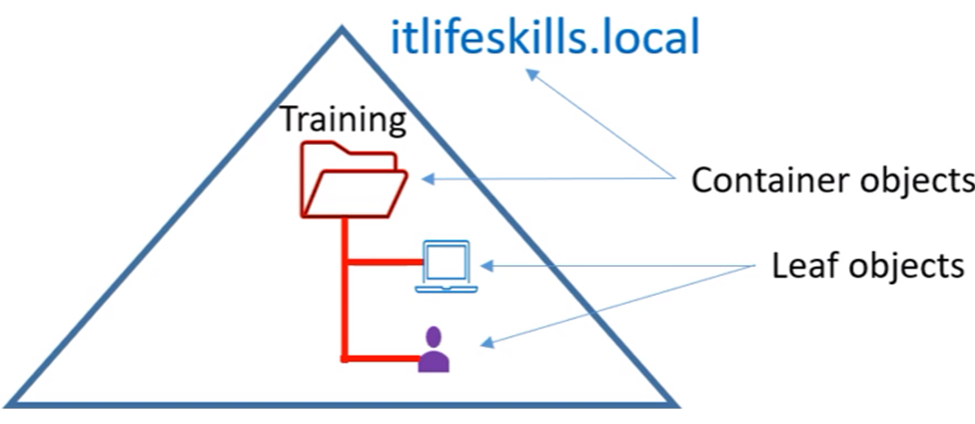

Mais avant d'aller plus loin, rappellons nous de la notion de container et Leaf object:

¶ 6.0 Container Objects (Objets Conteneurs)

Définition : Les Container Objects sont des objets Active Directory qui peuvent contenir d'autres objets. Ils servent de "dossiers" ou "contenants" dans la hiérarchie AD.

Caractéristiques :

- Peuvent avoir des objets enfants

- Servent à organiser la structure hiérarchique

- Permettent l'application de stratégies de groupe (GPO)

- Facilitent la délégation d'administration

Exemples principaux :

- Organizational Units (OU) - comme "Training" dans votre schéma

- Domains - comme "itlifeskills.local"

- Sites (pour la réplication)

¶ Leaf Objects (Objets Feuilles)

Définition : Les Leaf Objects sont des objets Active Directory qui ne peuvent PAS contenir d'autres objets. Ils représentent les ressources finales de l'annuaire.

Caractéristiques :

- Objets terminaux dans la hiérarchie

- Représentent des entités concrètes

- Ne peuvent pas avoir d'objets enfants

- Sont les objets sur lesquels s'appliquent réellement les permissions

Exemples principaux :

- Utilisateurs (User accounts) - comme l'icône utilisateur dans votre schéma

- Ordinateurs (Computer accounts) - comme l'ordinateur portable dans votre schéma

- Contacts

- Imprimantes

- Groupes (bien qu'ils contiennent des membres, ils ne contiennent pas d'objets AD)

¶ Analyse du schéma

Dans l'image fournie ci-dessus, nous avons :

- itlifeskills.local = Container Object (domaine racine)

- Training (dossier rouge) = Container Object (OU)

- Ordinateur portable = Leaf Object (compte ordinateur)

- Utilisateur (icône personne) = Leaf Object (compte utilisateur)

¶ Implications pratiques

¶ Pour l'organisation

Domain (Container)

├── OU Training (Container)

│ ├── User: Jean Dupont (Leaf)

│ ├── Computer: PC-FORMATION-01 (Leaf)

│ └── Sub-OU Stagiaires (Container)

│ ├── User: Marie Martin (Leaf)

│ └── User: Pierre Durand (Leaf)¶ Pour l'administration

- GPO s'appliquent aux Container Objects et affectent leurs objets enfants

- Délégation se fait sur les Container Objects

- Permissions s'accordent aux Leaf Objects

- Recherches peuvent cibler spécifiquement un type d'objet

¶ Règle importante

Un objet ne peut pas changer de nature - un Leaf Object ne peut jamais devenir un Container Object, et vice-versa. Cette distinction est définie par le schema Active Directory.

Cette hiérarchie Container/Leaf permet une gestion structurée et scalable de l'annuaire, facilitant l'organisation, la sécurité et la maintenance des environnements Active Directory.

¶ 6.1 Le compte utilisateur

Le compte utilisateur est l'objet fondamental d'Active Directory qui représente une personne ayant accès aux ressources du réseau.

¶ 6.1.1 Création d'un utilisateur

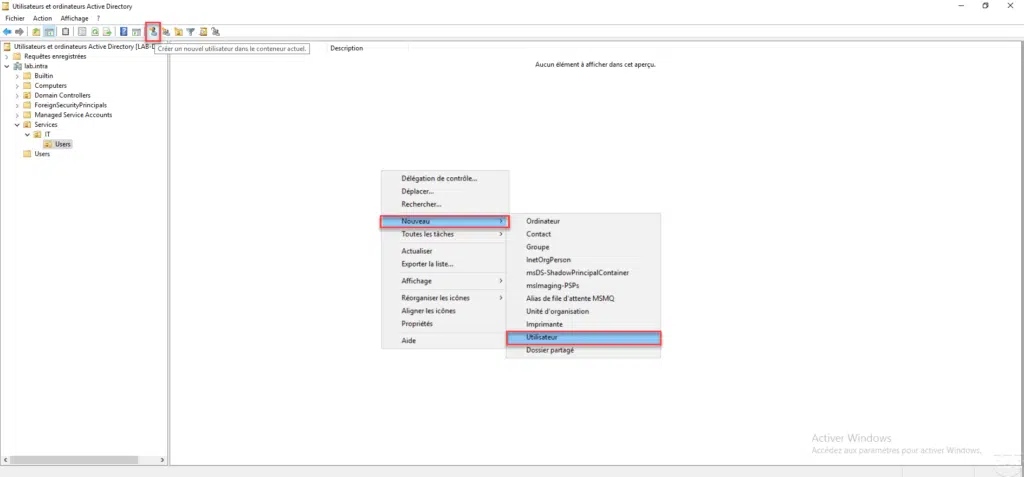

La création d'un utilisateur peut s'effectuer de plusieurs manières :

Via la console Utilisateurs et ordinateurs Active Directory :

- Ouvrir "Utilisateurs et ordinateurs Active Directory"

- Naviguer vers l'unité d'organisation (OU) appropriée

- Clic droit → Nouveau → Utilisateur

- Remplir les champs obligatoires (nom, prénom, nom d'ouverture de session)

- Définir le mot de passe et ses propriétés

- Finaliser la création

Informations minimales requises :

- Nom complet

- Nom d'ouverture de session utilisateur

- Mot de passe (si activé)

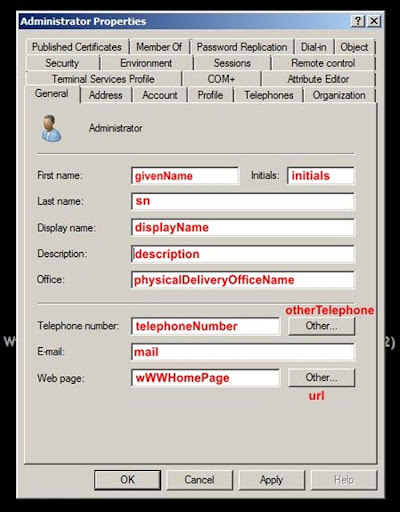

¶ 6.1.2 Propriétés de l'objet utilisateur

Un objet utilisateur possède de nombreuses propriétés organisées en onglets :

Onglet Général :

- Informations personnelles (nom, prénom, description)

- Coordonnées (téléphone, email, page web)

Onglet Adresse :

- Adresse postale complète

Onglet Compte :

- Nom d'ouverture de session

- Options du compte (désactivé, mot de passe n'expire jamais, etc.)

- Heures d'ouverture de session

- Ordinateurs autorisés

Onglet Profil :

- Chemin du profil utilisateur

- Script d'ouverture de session

- Dossier de base

Onglet Organisation :

- Titre, service, société

- Gestionnaire et collaborateurs

Onglet Membre de :

- Groupes auxquels appartient l'utilisateur

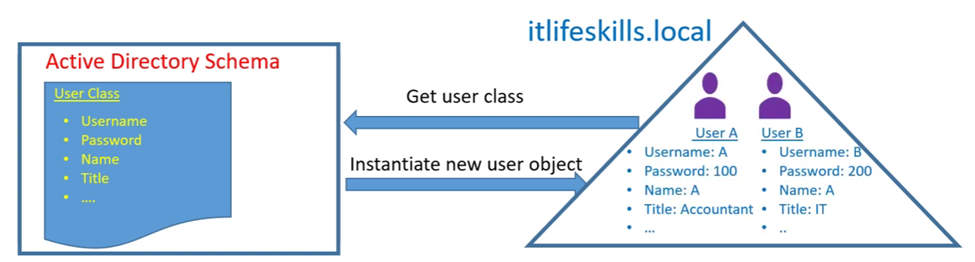

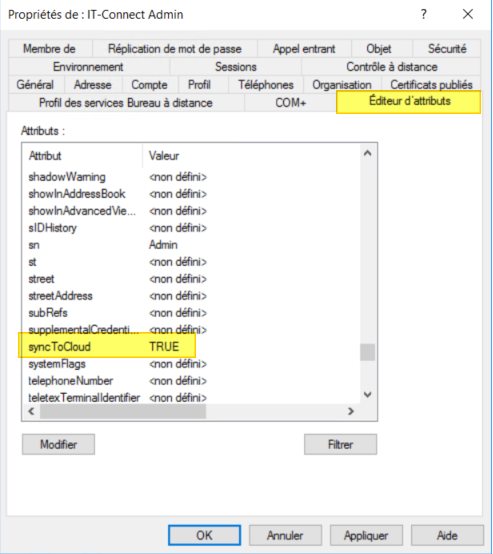

¶ Différence entre attribut et propriété

¶ Attributs (Attributes)

- Définition technique : Champs de données définis dans le schéma Active Directory

- Niveau : Technique/Base de données

- Visibilité : Tous les attributs existants dans le schéma AD

¶ Propriétés (Properties)

- Définition pratique : Représentation visuelle/interface des attributs

- Niveau : Interface utilisateur/Gestion

- Visibilité : Attributs exposés dans les outils d'administration

L'ensemble des attributs se trouve dans 'la partition de schéma'

¶ Comparaison pratique

Onglet "Général" (Propriétés visibles) :

├── Prénom ← Propriété affichée

├── Nom ← Propriété affichée

├── Nom complet ← Propriété affichée

└── Description ← Propriété affichée

Attributs correspondants dans AD :

├── givenName ← Attribut technique

├── sn ← Attribut technique

├── displayName ← Attribut technique

└── description ← Attribut technique¶ 6.1.3 Création d'un modèle utilisateur

Un modèle utilisateur est un compte désactivé servant de base pour créer rapidement de nouveaux utilisateurs avec des propriétés communes.

Processus de création :

- Créer un compte utilisateur standard

- Configurer toutes les propriétés communes (groupes, profil, restrictions)

- Désactiver le compte

- Le renommer avec un préfixe identifiable (ex: "_Template_Comptable")

Utilisation du modèle :

- Clic droit sur le modèle → Copier

- Renseigner les informations spécifiques au nouvel utilisateur

- Les propriétés copiables sont automatiquement transférées

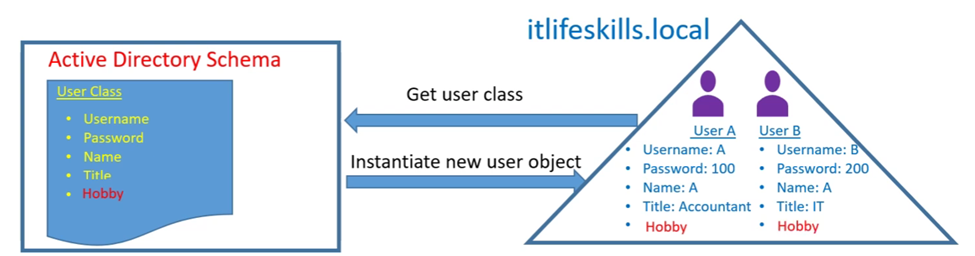

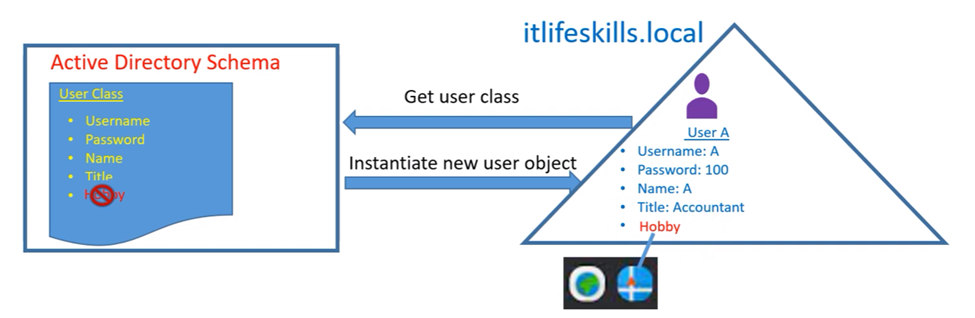

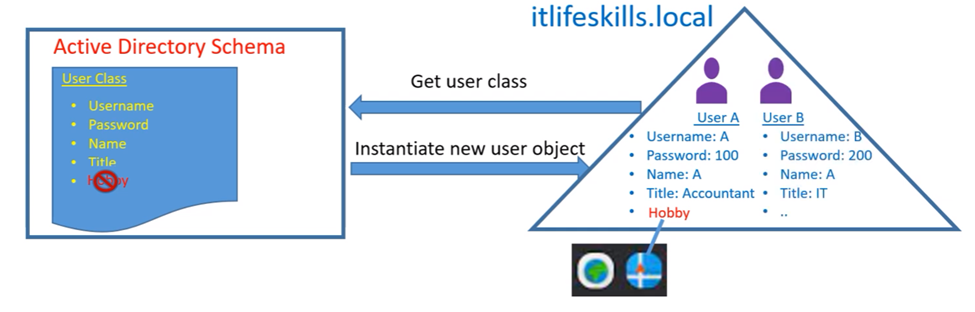

¶ 6.1.3b Création d'un attribut

Il est possible de se créer ses propres attributs

Voici un excellent article sur la création d'un attribut: https://www.it-connect.fr/active-directory-comment-creer-un-attribut-personnalise

Lorsque nous créons un attribut, tous les objets héritent de l'attribut:

Si un attribut est ‘disabled’, l’AD ne va pas retirer l’attribut sur les objets en cours

Si un nouveau objet est créé, l’attribut ‘Disable’ ne sera pas rajouter (créant alors une inconsistance entre les objets).

¶ 6.1.4 Le jeton d'accès

Le jeton d'accès (Access Token) est créé lors de l'authentification et contient :

Composition du jeton :

- SID (Security Identifier) de l'utilisateur

- SID de tous les groupes dont il est membre

- Privilèges accordés à l'utilisateur

- Informations de session

Fonctionnement :

- Généré au moment de l'ouverture de session

- Utilisé pour tous les contrôles d'accès pendant la session

- Non mis à jour automatiquement (nécessite une nouvelle ouverture de session)

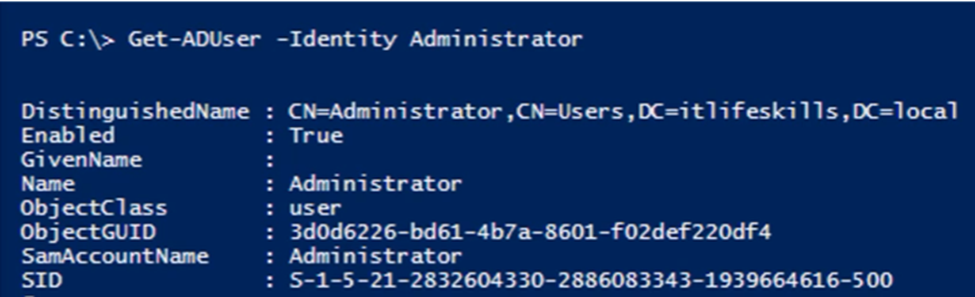

¶ 6.1.5 Création d'un utilisateur en PowerShell

PowerShell offre des commandes puissantes pour la gestion des utilisateurs AD.

Commande principale :

New-ADUser -Name "Jean Dupont" -SamAccountName "jdupont" -UserPrincipalName "jdupont@domain.com" -Path "OU=Utilisateurs,DC=domain,DC=com" -AccountPassword (ConvertTo-SecureString "MotDePasse123!" -AsPlainText -Force) -Enabled $true

Paramètres couramment utilisés :

-Name: Nom complet-SamAccountName: Nom d'ouverture de session-UserPrincipalName: UPN (format email)-Path: Emplacement dans AD-AccountPassword: Mot de passe-Enabled: Activer le compte

¶ 6.2 Les groupes dans Active Directory

Les groupes permettent de simplifier la gestion des autorisations en regroupant les utilisateurs selon leurs besoins d'accès.

¶ 6.2.1 Types de groupes

Groupes de sécurité :

- Utilisés pour attribuer des autorisations

- Peuvent être utilisés pour la distribution d'emails

- Possèdent un SID

Groupes de distribution :

- Utilisés uniquement pour la messagerie

- Ne possèdent pas de SID

- Ne peuvent pas recevoir d'autorisations

¶ 6.2.2 Étendues de groupes

Groupe local de domaine :

- Étendue : domaine local uniquement

- Membres possibles : utilisateurs et groupes globaux/universels de tous domaines de la forêt

- Usage : attribution d'autorisations sur les ressources locales

Groupe global :

- Étendue : toute la forêt

- Membres possibles : utilisateurs et groupes globaux du même domaine

- Usage : regroupement d'utilisateurs par fonction/département

Groupe universel :

- Étendue : toute la forêt

- Membres possibles : utilisateurs et groupes de tous domaines

- Usage : regroupement transversal aux domaines

- Attention : stocké dans le catalogue global

¶

¶ 6.2.3 Identités spéciales dans AD

Certaines identités sont automatiquement créées et gérées par le système :

Groupes intégrés courants :

- Administrateurs : contrôle total du domaine

- Utilisateurs du domaine : tous les utilisateurs du domaine

- Ordinateurs du domaine : tous les ordinateurs du domaine

- Invités du domaine : comptes invités

Identités spéciales :

- Tout le monde : tous les utilisateurs authentifiés et anonymes

- Utilisateurs authentifiés : tous les utilisateurs avec une session valide

- Utilisateurs interactifs : utilisateurs connectés localement

- Utilisateurs réseau : utilisateurs connectés via le réseau

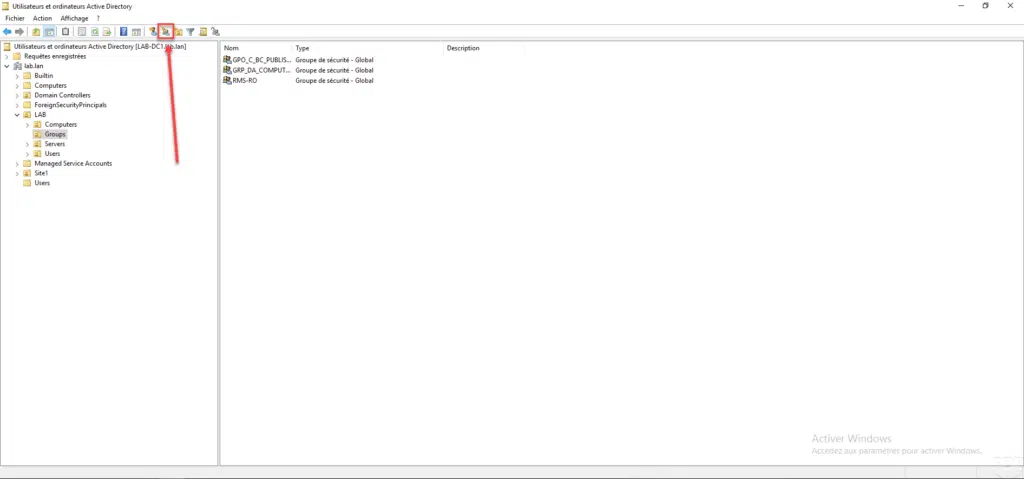

¶ 6.2.4.1 Création d'un groupe

Via la console graphique :

- Ouvrir "Utilisateurs et ordinateurs Active Directory"

- Naviguer vers l'OU appropriée

- Clic droit → Nouveau → Groupe

- Définir le nom du groupe

- Choisir le type (sécurité/distribution)

- Sélectionner l'étendue (local/global/universel)

---- Début de la grande parenthèse

¶ Différences fondamentales

¶ GPO (Group Policy Object)

Un GPO est un outil de configuration et de gestion centralisée qui permet d'appliquer des paramètres à des utilisateurs et ordinateurs dans Active Directory. Il peut faire beaucoup de choses:

- Configurer des paramètres de sécurité

- Installer des logiciels

- Configurer l'environnement de travail (fond d'écran, imprimantes, etc.)

- Définir des scripts de démarrage/arrêt

- ET OUI, définir certaines permissions et droits

¶ Groupe

Un groupe Active Directory est un objet conteneur dans l'annuaire AD qui permet de regrouper des comptes d'utilisateurs, d'ordinateurs ou d'autres groupes afin de simplifier l'administration et l'attribution de permissions.

¶ Permissions (ACL - Access Control Lists)

Les permissions sont des règles d'accès spécifiques qui contrôlent qui peut faire quoi sur une ressource précise (fichier, dossier, objet AD, etc.). Elles sont appliquées directement sur l'objet concerné.

¶ La différence clé

Les GPO peuvent CONFIGURER certains aspects de permissions, mais ils ne SONT PAS des permissions. Pense à ça comme ça:

- Permission = "Jean peut lire ce fichier, Marie peut le modifier"

- GPO = "Tous les ordinateurs du département marketing doivent avoir ce logiciel installé, et les utilisateurs ne peuvent pas modifier le fond d'écran"

¶ Les trois concepts ensemble

¶ Exemple concret intégré

Scénario: Département des ventes chez Ahuntsic Inc.

- Groupe: Tu crées un groupe "GRP_Ventes" et tu y ajoutes Jean, Marie, Pierre et Sophie.

- GPO: Tu crées un GPO "Config_Ventes" qui:

- Installe automatiquement le logiciel CRM sur tous les ordinateurs

- Définit que les membres de "GRP_Ventes" ont le droit de se connecter aux serveurs de ventes (User Right Assignment)

- Configure le mappage automatique d'un lecteur réseau V: vers \serveur\ventes

- Tu lies ce GPO à l'OU "Ventes"

- Permissions: Sur le dossier partagé \serveur\ventes, tu configures les permissions NTFS:

- "GRP_Ventes" = Modifier (Read, Write, Delete)

- "GRP_Comptabilité" = Lecture seule

- "GRP_Direction" = Contrôle total

GROUPE (GRP_Ventes)

↓ contient

UTILISATEURS (Jean, Marie, Pierre, Sophie)

↓ reçoivent

GPO (Config_Ventes) → applique des configurations/paramètres

↓ ET séparément

PERMISSIONS → contrôlent l'accès aux ressources spécifiques

¶ Comparaison détaillée

| Aspect | Organizational Unit (OU) | Groupe |

|---|---|---|

| Type d'objet | Container Object | Leaf Object |

| Peut contenir d'autres objets | ✅ Oui (utilisateurs, ordinateurs, autres OU) | ❌ Non (contient des "membres", pas des objets AD) |

| Application des GPO | ✅ Oui | ❌ Non |

| Attribution de permissions | ❌ Non directement | ✅ Oui (but principal) |

| Délégation d'administration | ✅ Oui | ❌ Non |

| Hiérarchie | ✅ Structure hiérarchique | ❌ Structure plate |

¶ Exemples pratiques

¶ Structure avec OU :

Domain: entreprise.local

├── OU: Comptabilité (Container)

│ ├── User: Jean Dupont (dans l'OU Comptabilité)

│ ├── User: Marie Martin (dans l'OU Comptabilité)

│ └── Computer: PC-COMPTA-01 (dans l'OU Comptabilité)

│

├── OU: Informatique (Container)

│ ├── User: Pierre Tech (dans l'OU Informatique)

│ └── Computer: SRV-01 (dans l'OU Informatique)¶ Structure avec Groupes :

Groupes (objets séparés) :

├── Groupe: GRP_Comptabilité_Lecture

│ ├── Membre: Jean Dupont

│ ├── Membre: Marie Martin

│ └── Membre: Stagiaire Compta

│

├── Groupe: GRP_Informatique_Admin

│ ├── Membre: Pierre Tech

│ └── Membre: Admin Système¶ Utilisations concrètes

¶ Les OU servent pour :

1. Organisation administrative

OU: France

├── OU: Paris

│ ├── OU: Siège Social

│ └── OU: Agence Nord

└── OU: Lyon

└── OU: Centre Régional2. Application de stratégies de groupe

- GPO "Sécurité Comptabilité" → appliquée à l'OU Comptabilité

- GPO "Restrictions IT" → appliquée à l'OU Informatique

3. Délégation d'administration

- Manager RH peut administrer l'OU "Ressources Humaines"

- Chef IT peut gérer l'OU "Informatique"

¶ Les Groupes servent pour :

1. Attribution de permissions sur les ressources

powershell

# Dossier partagé "Compta" # → Permission accordée au groupe "GRP_Comptabilite_RW" # → Tous les membres du groupe obtiennent l'accès2. Distribution d'emails

Groupe: Equipe_Projet_Alpha

└── Envoi d'email à tous les membres du projet3. Octroi de droits système

Groupe: Backup_Operators

└── Droit de sauvegarde sur les serveurs¶ Exemple concret d'utilisation combinée

¶ Scenario : Département Comptabilité

Organisation avec OU :

OU: Comptabilité

├── User: Directeur Comptable

├── User: Comptable Senior 1

├── User: Comptable Senior 2

├── User: Assistant Comptable

└── Computer: PC-COMPTA-01Gestion des permissions avec Groupes :

Groupes créés :

├── GRP_Compta_Lecture (accès en lecture aux dossiers comptables)

│ ├── Directeur Comptable

│ ├── Comptable Senior 1

│ ├── Comptable Senior 2

│ └── Assistant Comptable

│

├── GRP_Compta_Ecriture (accès en écriture)

│ ├── Directeur Comptable

│ ├── Comptable Senior 1

│ └── Comptable Senior 2

│

└── GRP_Compta_Admin (administration complète)

└── Directeur Comptable¶ Application pratique :

- GPO appliquée à l'OU "Comptabilité" → Politique de mot de passe renforcée

- Groupes utilisés pour les permissions sur le serveur de fichiers comptables

- Délégation sur l'OU → Le Directeur Comptable peut créer/modifier les comptes dans son OU

¶ Règles importantes

¶ Ce qu'on NE peut PAS faire :

- ❌ Appliquer une GPO directement à un Groupe

- ❌ Mettre un Groupe dans une OU comme sous-conteneur

- ❌ Déléguer l'administration d'un Groupe (seulement la gestion des membres)

¶ Ce qu'on PEUT faire :

- ✅ Placer un objet Groupe dans une OU (le groupe lui-même comme objet)

- ✅ Appliquer des GPO à l'OU contenant les groupes

- ✅ Utiliser des groupes pour donner des permissions sur des OU

¶ Résumé mnémotechnique

OU = Organisation et Outils d'administration

- Structure organisationnelle

- Application de stratégies (GPO)

- Délégation d'administration

Groupe = Gestion des permissions et droits

- Accès aux ressources

- Distribution d'emails

- Attribution de privilèges

En pratique, vous utilisez les deux ensemble : les OU pour organiser votre annuaire et appliquer des politiques, les Groupes pour gérer qui accède à quoi !

----fin de la grande parenthèse :-)

¶ 6.2.4.2 Configuration post-création

- Ajouter des membres

- Définir la description

- Configurer les propriétés avancées

¶ 6.2.5 Création d'un groupe en PowerShell

New-ADGroup -Name "GRP_Comptabilite" -SamAccountName "GRP_Comptabilite" -GroupCategory Security -GroupScope Global -Path "OU=Groupes,DC=domain,DC=com" -Description "Groupe des utilisateurs de la comptabilité"

Ajout de membres :

Add-ADGroupMember -Identity "GRP_Comptabilite" -Members "jdupont", "mmartin"

¶ 6.3 Le compte ordinateur

Chaque ordinateur joint à un domaine Active Directory possède un compte ordinateur qui lui permet de s'authentifier.

¶ 6.3.1 Le conteneur Computers

Localisation par défaut :

- Les comptes ordinateurs sont créés dans le conteneur "Computers"

- Chemin : CN=Computers,DC=domain,DC=com

Caractéristiques :

- Créé automatiquement lors de la jonction au domaine

- Nom terminé par (ex:POSTE01)

- Mot de passe géré automatiquement par le système

- Changement de mot de passe tous les 30 jours par défaut

Gestion :

- Déplacement possible vers des OU spécifiques

- Application de GPO spécifiques aux ordinateurs

- Possibilité de déléguer la gestion

¶ 6.3.2 Canal sécurisé entre le contrôleur de domaine et le poste

Principe du canal sécurisé :

Le canal sécurisé (Secure Channel) est établi entre chaque ordinateur membre du domaine et un contrôleur de domaine pour :

- Authentifier l'ordinateur

- Permettre l'authentification des utilisateurs

- Transmettre les stratégies de groupe

- Assurer la réplication des informations

Mécanisme :

- L'ordinateur utilise son compte machine pour s'authentifier

- Un canal chiffré est établi

- Toutes les communications AD passent par ce canal

- Le mot de passe machine est changé régulièrement

Test du canal sécurisé :

nltest /sc_query:domain.com

Réparation en cas de problème :

nltest /sc_reset:domain.com¶ 6.4 La corbeille AD

La corbeille Active Directory permet de récupérer des objets supprimés sans restauration complète.

Prérequis :

- Niveau fonctionnel de forêt minimum : Windows Server 2008 R2

- Doit être activée explicitement

- Non réversible une fois activée

Activation de la corbeille :

Via PowerShell :

Enable-ADOptionalFeature -Identity "Recycle Bin Feature" -Scope ForestOrConfigurationSet -Target "domain.com"Via le Centre d'administration Active Directory :

- Ouvrir le Centre d'administration AD

- Sélectionner le domaine

- Activer la corbeille dans le volet de droite

États des objets supprimés :

Objet supprimé (Deleted Object) :

- Durée : 180 jours par défaut (tombstoneLifetime)

- L'objet conserve la plupart de ses attributs

- Récupération complète possible

Objet recyclé (Recycled Object) :

- Durée : 180 jours supplémentaires

- Seuls les attributs essentiels sont conservés

- Récupération partielle uniquement

Récupération d'objets :

Via PowerShell :

# Lister les objets supprimés

Get-ADObject -Filter {Deleted -eq $true} -IncludeDeletedObjects

# Restaurer un objet spécifique

Restore-ADObject -Identity "CN=Jean Dupont\0ADEL:12345..."Via le Centre d'administration AD :

- Naviguer vers le conteneur "Deleted Objects"

- Sélectionner l'objet à restaurer

- Clic droit → Restaurer

Bonnes pratiques :

- Documenter les suppressions importantes

- Former les administrateurs à la récupération

- Surveiller la taille du conteneur des objets supprimés

- Ajuster les durées de rétention selon les besoins

¶ Conclusion

La gestion des objets Active Directory est cruciale pour maintenir un environnement réseau sécurisé et organisé. La maîtrise des comptes utilisateurs, des groupes, des comptes ordinateurs et de la corbeille AD permet une administration efficace et la récupération en cas de problème. L'utilisation de PowerShell offre des possibilités d'automatisation importantes pour les tâches répétitives.